В 2022 году защитные решения «Лаборатории Касперского» обнаружили 1 661 743 установщика вредоносного или нежелательного ПО для мобильных устройств. Хотя чаще всего такие установщики распространяются через сторонние сайты и сомнительные магазины приложений, иногда их авторам удается загрузить свои творения в официальные магазины, например Google Play. Обычно такие платформы строго контролируются, а приложения перед публикацией проходят предварительную модерацию. Однако авторы вредоносного и нежелательного ПО используют различные уловки, чтобы обойти имеющиеся проверки. Например, они могут загрузить безобидное приложение, а затем обновить его, добавив вредоносный или сомнительный код, и заразить как новых пользователей, так и тех, кто уже установил приложение. Каждый год вредоносные и нежелательные приложения удаляются из Google Play, но некоторые из них пользователи все же успевают скачать.

Поскольку многие вредоносные и нежелательные приложения в Google Play были обнаружены после жалоб пользователей, мы решили взглянуть, как выглядит спрос и предложение на такие программы в даркнете. Понимать, как возникает эта угроза, важно, поскольку многие киберпреступники работают командами, покупают и продают аккаунты Google Play, вредоносное ПО, рекламные сервисы и многое другое. Это целый подпольный мир со своими правилами, рыночными ценами и репутацией. Обзор на него мы привели в этом отчете.

Методология

С помощью сервиса Kaspersky Digital Footprint Intelligence мы смогли собрать примеры предложений, связанных с угрозами для Google Play. Сервис Kaspersky Digital Footprint Intelligence позволяет незаметно отслеживать pastebin-сайты и подпольные интернет-форумы с ограниченным доступом, чтобы выявлять скомпрометированные учетные записи и утечки информации. Предложения, представленные в этом отчете, были опубликованы в период с 2019 по 2023 год на 9 самых популярных форумах, где злоумышленники покупают и продают товары и услуги, связанных с вредоносным и нежелательным ПО.

Основные выводы

- Цена загрузчика, способного доставить вредоносное или нежелательное приложение в Google Play, колеблется от 2000 до 20 000 долларов.

- Пытаясь скрыть свои действия, многие злоумышленники ведут переговоры строго через личные сообщения на форумах и в мессенджерах, например в Telegram.

- К наиболее популярным категориям приложений для маскировки вредоносного и нежелательного программного обеспечения относятся трекеры криптовалют, приложения для управления финансами, сканеры QR-кодов и даже приложения для знакомств.

- Киберпреступники используют три основных схемы оплаты: процент от итоговой прибыли, подписка или арендная плата, разовый платеж.

- Злоумышленники предлагают потенциальным клиентам запустить рекламу в Google, чтобы увеличить число пользователей, скачивающих вредоносные и нежелательные приложения. Стоимость рекламы зависит от целевой страны. Дороже всего обходится реклама для пользователей из США и Австралии — около 1 доллара.

Типы услуг, которые злоумышленники предлагают в даркнете

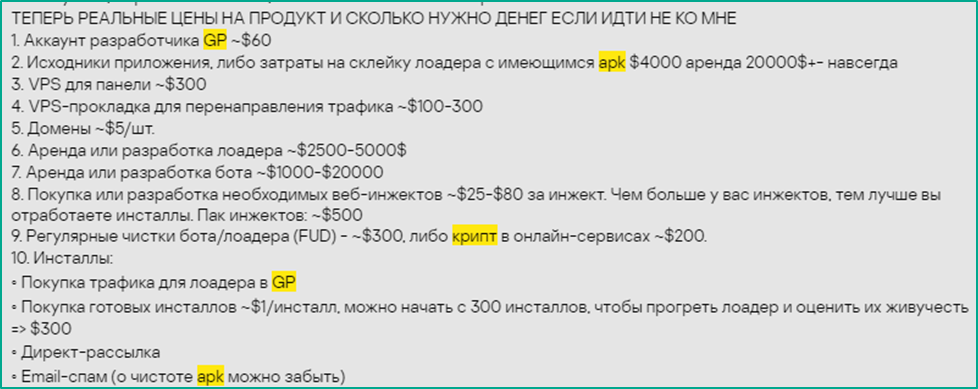

Как и на законных онлайн-площадках, в даркнете есть различные предложения для клиентов с разными потребностями и бюджетом. На скриншоте ниже показан список предложений, который дает представление о количестве различных товаров и услуг для злоумышленников, атакующих пользователей Google Play. Автор списка называет приведенные цены завышенными, однако они не противоречат ценам, которые мы видели в даркнете. В основном злоумышленники покупают учетные записи разработчиков Google Play, которые киберпреступники могут взломать или зарегистрировать с помощью украденных учетных данных, а также исходный код различных инструментов, которые помогут покупателю загрузить свои творения в Google Play. Кроме того, есть и такие услуги, как виртуальный частный сервер (VPS) стоимостью ориентировочно в 300 долларов, который злоумышленники используют для управления зараженными телефонами или для перенаправления пользовательского трафика. Также в списке услуг присутствуют веб-инжекты. Это вредоносная функциональность, которая отслеживает активность пользователя: если он открывает интересующую злоумышленников веб-страницу, инжектор подменяет ее на вредоносную. Веб-инжекты предлагаются по цене от 25 до 80 долларов за скрипт.

Провайдер нелегальных услуг в даркнете считает эти цены завышенными и говорит, что продает те же услуги дешевле

Давайте рассмотрим конкретные программы и услуги, которые предлагают киберпреступники.

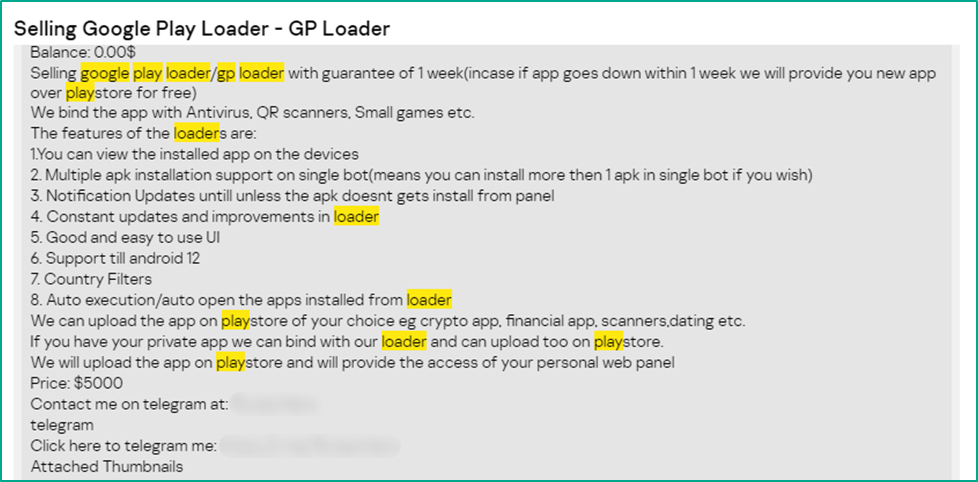

Загрузчики для Google Play

В большинстве проанализированных нами предложений злоумышленники продают загрузчики для Google Play — программы для внедрения вредоносного или нежелательного кода в приложения в Google Play. После внедрения полезной нагрузки приложение обновляется в Google Play и может быть загружено жертвой на телефон. В зависимости от того, что именно было добавлено в приложение, пользователь может установить с обновлением полноценную вредоносную или нежелательную программу или код, отвечающий за демонстрацию уведомления, требующего включить установку неизвестных приложений из внешнего источника. В последнем случае, пока пользователь не согласится на скачивание полезной нагрузки, уведомление не исчезнет. После установки приложение запрашивает разрешение на доступ к ключевым данным с телефона — специальным возможностям, камере, микрофону и т. д. Вероятно также, что жертва не сможет пользоваться исходным легитимным приложением, пока не предоставит разрешения, необходимые для выполнения вредоносных функций. Как только все запрошенные разрешения предоставлены, жертва наконец может пользоваться легитимными функциями приложения, но ее устройство оказывается скомпрометировано.

Чтобы убедить покупателя приобрести загрузчик, злоумышленники могут предоставить видеодемонстрацию его работы, а также отправить потенциальному клиенту демоверсию. Среди особенностей загрузчика авторы часто выделяют удобный пользовательский интерфейс, удобную панель управления, возможность выбирать страны, в которых приложение будет работать, поддержку последних версий Android и многое другое. Киберпреступники также могут добавить к приложению с троянцем функции обнаружения среды отладчика или песочницы. При выявлении подозрительной среды загрузчик может прекратить свою работу или уведомить киберпреступника о вероятном обнаружении ИБ-специалистами.

Загрузчик для Google Play — это самое популярное предложение в даркнете, связанное с угрозами для Google Play

Многие создатели загрузчиков указывают типы легитимных приложений, с которыми работают их программы. Вредоносное и нежелательное ПО часто внедряется в трекеры криптовалют, приложения для управления финансами, сканеры QR-кодов и даже приложения для знакомств. Киберпреступники также упоминают в объявлениях количество загрузок легитимной версии целевого приложения, на основе которого можно оценить число потенциальных жертв. Чаще всего продавцы обещают внедрить вредоносный или нежелательный код в приложения, скачанные 5000 и более раз.

Злоумышленник продает загрузчик для Google Play, внедряющий код в трекер криптовалют

Склейщики

Еще одно частое предложение в даркнете — это склейщики. По сути, они делают то же самое, что и загрузчики для Google Play — скрывают вредоносный или нежелательный APK-файл в легитимном приложении. Отличие состоит в том, что загрузчик адаптирует введенный код для прохождения проверок безопасности в Google Play, в то время как склейщик вставляет вредоносный код в приложение, которое не обязательно подходит для официального Android-маркетплейса. Часто вредоносные и нежелательные приложения, созданные с помощью склейщиков, распространяются через фишинговые SMS, сомнительные веб-сайты со взломанными играми и программами и т. д.

Поскольку склейщик дает гораздо меньше гарантий успешной установки, чем загрузчик, цены на него значительно ниже: загрузчик может стоить около 5000 долларов, а склейщик — около 50–100 долларов за файл.

Описание услуги по склейке APK-файлов от продавца

Преимущества и особенности склейщиков, описанные в объявлениях, зачастую те же, что и у загрузчиков. Однако в склейщиках обычно нет функций, связанных с Google Play.

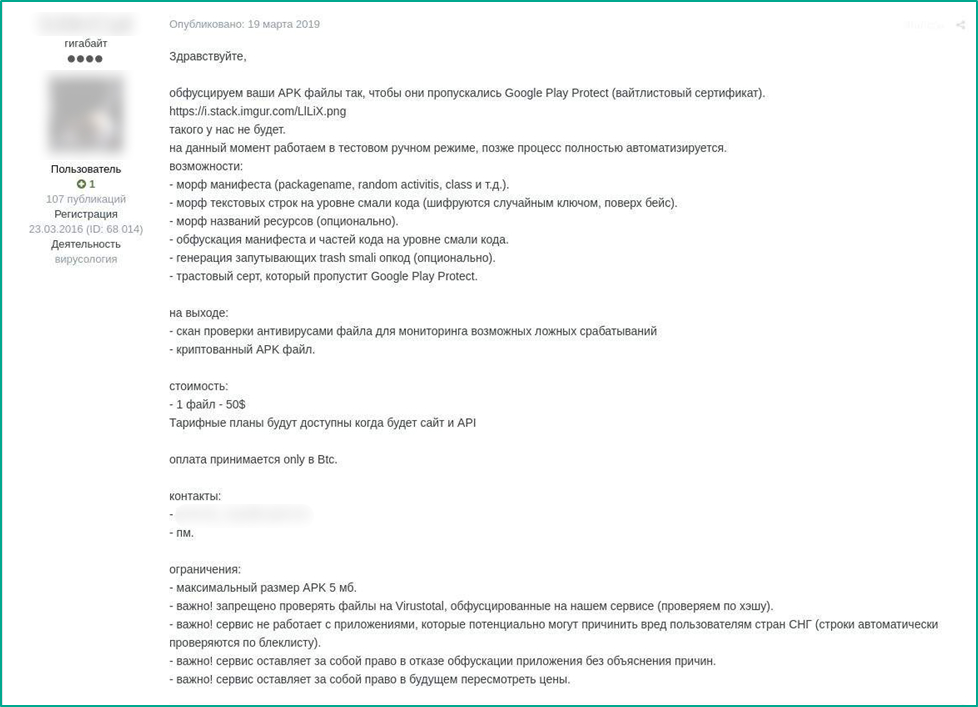

Обфускация вредоносных программ

Цель обфускации вредоносных программ — обойти системы безопасности за счет усложнения вредоносного кода. В этом случае покупатель платит либо за обработку одного приложения, либо за подписку, например, ежемесячную. Провайдеры могут также предлагать скидки при покупке пакета услуг. Например, один продавец предлагает обфускацию 50 файлов за 440 долларов, тогда как стоимость обработки одного файла у него составляет около 30 долларов.

Предложение по обфускации угрозы для Google Play — 50 долларов за файл

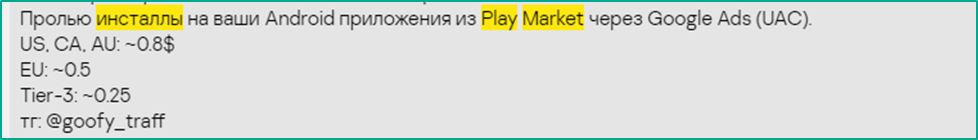

Установки

Чтобы увеличить количество загрузок вредоносных приложений, злоумышленники часто предлагают приобрести «установки» — увеличить трафик приложения с помощью рекламы Google. В отличие от других предложений в даркнете, эта услуга абсолютно законна. Злоумышленники используют ее, чтобы обеспечить максимальное количество загрузок приложений — как еще «чистых», так и уже зераженных. Стоимость установки зависит от целевой страны. Цена варьируется от 10 центов до 1 доллара, в среднем составляя 50 центов. В объявлении на скриншоте ниже реклама для пользователей из США и Австралии стоит дороже всего — 80 центов.

Продавец указывает стоимость рекламы для разных стран

Другие услуги

Также продавцы из даркнета предлагают публикацию вредоносного или нежелательного приложения. В этом случае покупателю не нужно напрямую взаимодействовать с Google Play: он сможет удаленно получать результаты деятельности приложения, например все украденные данные жертв.

Средние цены и общие правила продаж

Эксперты «Лаборатории Касперского» проанализировали цены в даркнете на услуги, связанные с Google Play, и выяснили, какие способы оплаты принимают мошенники. Формой оплаты может быть процент от конечной прибыли, аренда или единовременная выплата. Некоторые продавцы проводят аукционы: поскольку количество товаров ограничено, их обнаружение антивирусными решениями маловероятно, поэтому вполне возможно, что покупатели захотят за них побороться. Например, на одном аукционе был выставлен загрузчик для Google Play по стартовой цене 1500 долларов, шаг составлял 200 долларов, а блиц, цена мгновенной покупки, — 7000 долларов.

Злоумышленник выставил на аукцион свой загрузчик для Google Play

Предложенная блиц-цена — не самая высокая на рынке. Стоимость загрузчика на даркнет-форумах колеблется от 2000 до 20 000 долларов — в зависимости от сложности вредоносной программы, новизны и распространенности вредоносного кода, а также дополнительных функций. Средняя цена загрузчика составляет 6975 долларов.

Пример обычного предложения о продаже загрузчика для Google Play

Однако если злоумышленники хотят купить исходный код загрузчика, его стоимость тут же увеличивается в разы и достигает верхней границы ценового диапазона.

Продавец предлагает исходный код загрузчика для Google Play за 20 000 долларов

В отличие от загрузчика, аккаунт разработчика Google Play (как взломанный, так и созданный злоумышленниками) можно купить сравнительно недорого, например за 200 долларов, а иногда всего за 60 долларов. Цена зависит от характеристик аккаунта — количества уже опубликованных приложений, количества их загрузок и т. д.

Пользователь ищет аккаунт Google Play с доступом к электронной почте разработчика

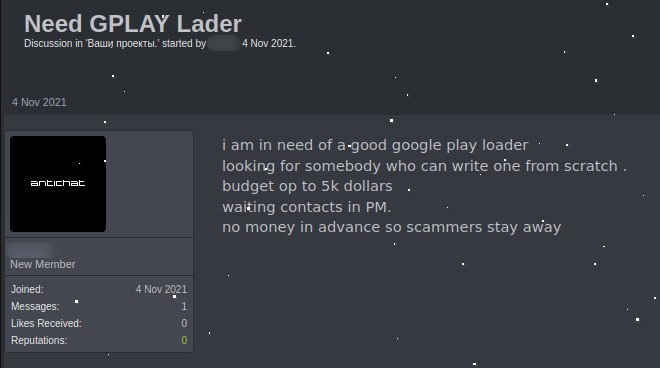

Помимо предложений о продаже, в даркнете мы также нашли множество сообщений о желании купить тот или иной товар или услугу за определенную цену.

Киберпреступники ищут новый загрузчик для Google Play

Пользователь хочет купить новый загрузчик, потому что его разработчик ушел в запой

Как проводятся сделки

Продавцы в даркнете предлагают целые пакеты различных инструментов и услуг. Чтобы скрыть свою деятельность, многие злоумышленники ведут переговоры с клиентами строго через личные сообщения на форумах даркнета или через личные сообщения в социальных сетях и мессенджерах, например в Telegram.

Может показаться, что провайдеры нелегальных услуг могут легко обмануть своих покупателей и использовать приложение в собственных меркантильных целях. Часто так и бывает, однако среди продавцов в даркнете также принято поддерживать свою репутацию, давать гарантии или принимать оплату после выполнения условий соглашения. Для снижения рисков при совершении сделок киберпреступники часто прибегают к услугам незаинтересованных посредников — их называют «эскроу» или «гаранты». Гарантом может быть специальная служба, которая поддерживается теневой площадкой, или третья сторона, не заинтересованная в результатах сделки. Тем не менее стоит отметить, что в даркнете всегда существует вероятность быть обманутым.

Выводы и рекомендации

Мы постоянно отслеживаем ситуацию с угрозами для мобильных устройств, чтобы наши пользователи оставались в безопасности и были в курсе самых важных событий. Не так давно мы публиковали отчет об угрозах для пользователей смартфонов в 2022 году. Однако, глядя на объем спроса на подобные угрозы и соответствующих предложений в даркнете, можно предположить, что в будущем количество этих угроз будет только расти и они будут становиться все более сложными и продвинутыми.

Чтобы защититься от мобильных угроз, мы рекомендуем пользователям придерживаться следующих правил.

- Не разрешайте установку неизвестных приложений. Если приложение принуждает вас включить эту функцию, скорее всего оно заражено. По возможности необходимо удалить такое приложение и просканировать устройство антивирусом.

- Проверьте разрешения приложений, которые вы используете, и хорошо подумайте, прежде чем предоставлять приложениям разрешения, которые не нужны для выполнения их основных функций, особенно когда речь идет о разрешениях с высоким риском, таких как специальные возможности. Единственное разрешение, которое требуется приложению «фонарик», — это использовать фонарик.

- Используйте надежное защитное решение, которое поможет обнаружить вредоносные приложения и рекламное ПО до того, как они начнут хозяйничать на вашем устройстве.

- Обновляйте операционную систему и важные приложения сразу, как только выходят обновления. Чтобы убедиться, что обновление приложения безопасно, включите автоматическое сканирование системы в защитном решении или просканируйте устройство сразу после установки обновлений.

Организациям необходимо защитить свои аккаунты разработчика надежным паролем и двухфакторной аутентификацией, а также проводить мониторинг даркнета, чтобы иметь возможность оперативно обнаруживать и устранять утечки учетных данных.

Чтобы узнать о сервисе мониторинга угроз «Лаборатории Касперского», свяжитесь с нами по адресу dfi@kaspersky.com.

Обзор угроз для Google Play, продаваемых в даркнете