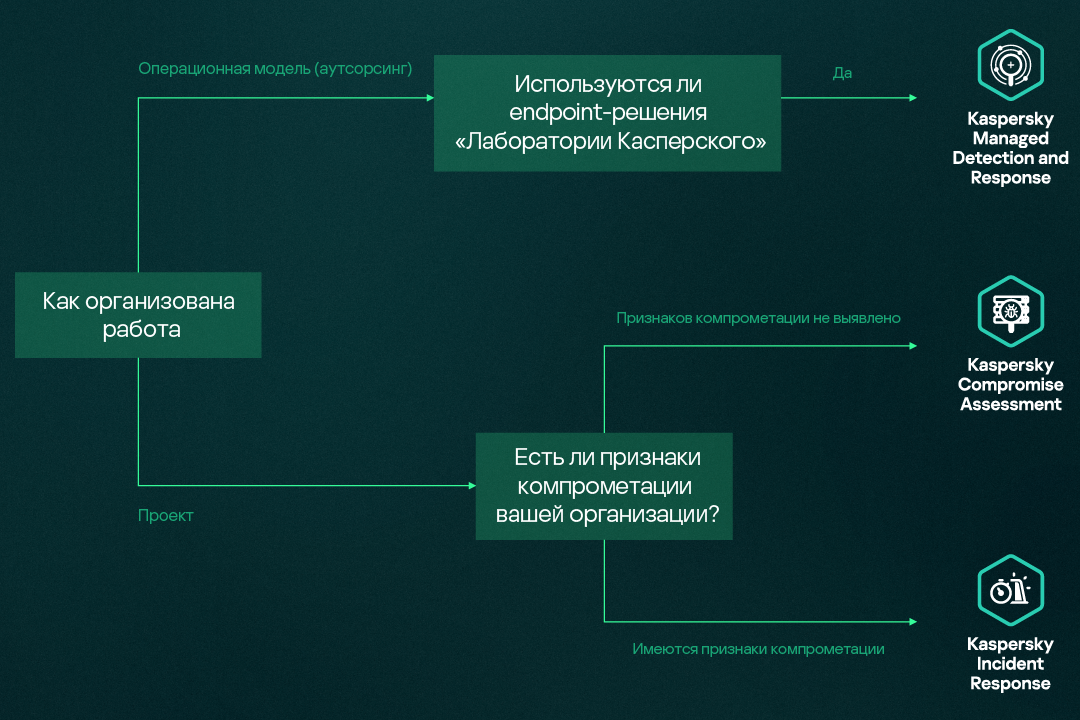

Команда Kaspersky Security Services предлагает комплексную экосистему для защиты бизнеса. Сервисы Kaspersky Managed Detection and Response (MDR) и Kaspersky Compromise Assessment (CA) направлены на своевременное обнаружение угроз и кибератак. Сервис Kaspersky SOC Consulting помогает клиентам построить свой собственный SOC, а Kaspersky Incident Response (IR) сфокусирован на оперативном и максимально эффективном устранении последствий инцидентов.

В нашем новом отчете объединена региональная и отраслевая статистика сервисов Managed Detection and Response и Incident Response. Также в него впервые включены данные сервисов Compromise Assessment и SOC Consulting, которые помогут читателям сформировать комплексное представление о различных аспектах корпоративной информационной безопасности в глобальных масштабах.

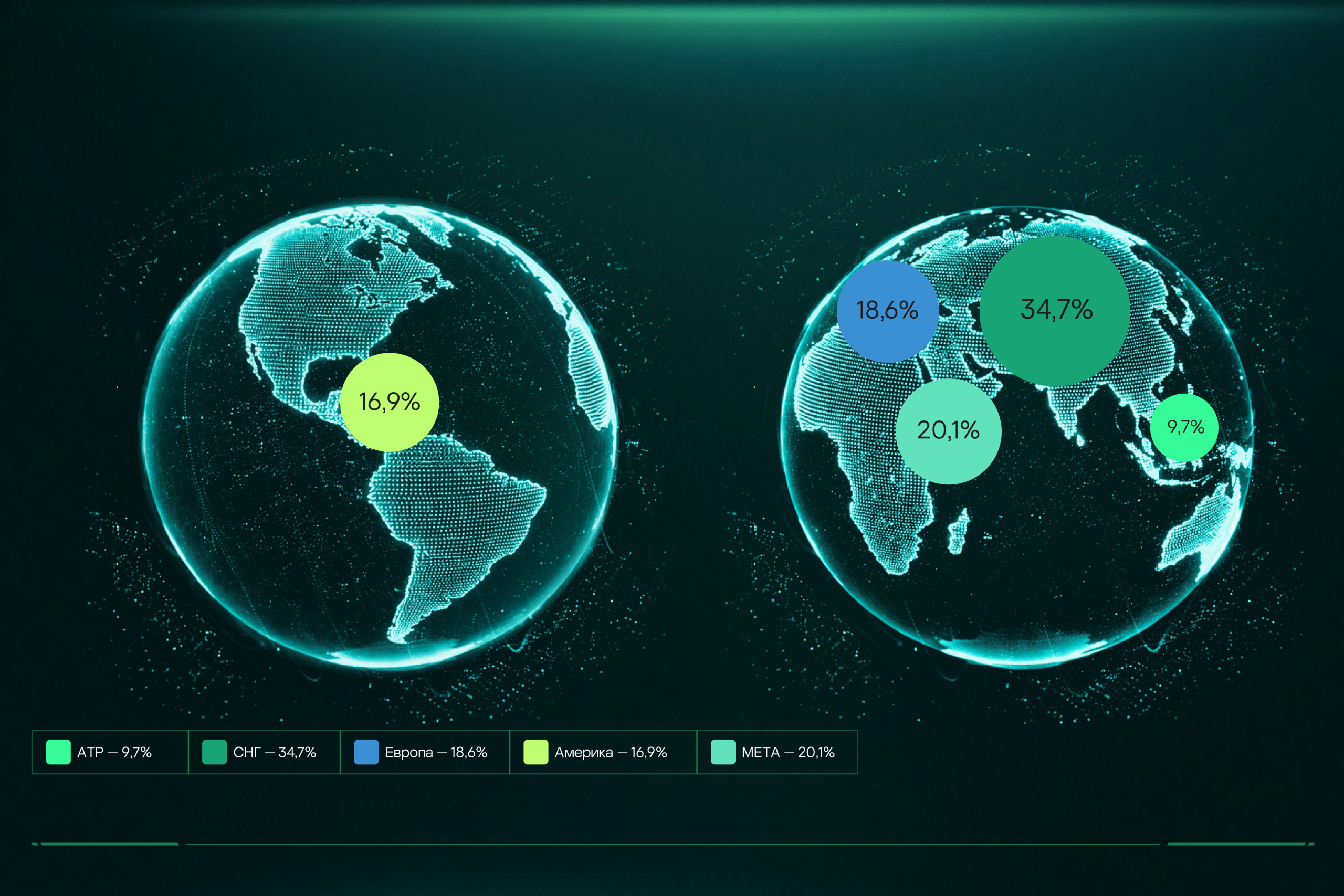

География предоставления сервисов MDR и IR

Сервисы MDR и IR «Лаборатории Касперского» действуют по всему миру. Основная доля клиентов сосредоточена в СНГ (34,7%), на Ближнем Востоке (20,1%) и в Европе (18,6%).

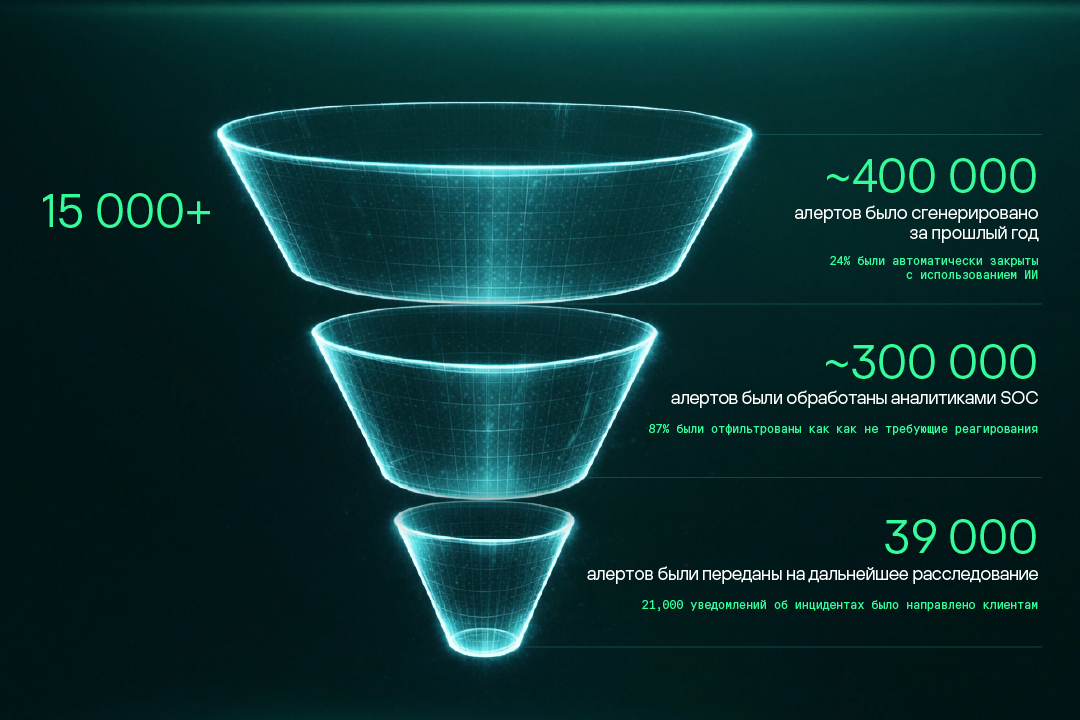

Телеметрия MDR

В 2025 году инфраструктура MDR ежедневно принимала и обрабатывала в среднем 15 000 событий телеметрии с каждого хоста, генерируя соответствующие оповещения системы безопасности. Эти оповещения первично обрабатывались логикой обнаружения на базе ИИ, после чего при необходимости к анализу подключались эксперты SOC «Лаборатории Касперского». Всего в 2025 году было сформировано около 400 000 оповещений; после отсеивания ложных срабатываний были детально расследованы 39 000 инцидентов.

Статистика инцидентов

Отраслевое распределение запросов на реагирование в 2025 году претерпело небольшие изменения по сравнению со структурой прошлых лет. Государственный сектор (18,5%) и промышленность (16,6%) все еще более других подвержены атакам, требующим принятия ответных мер. Однако в 2025 году был зафиксирован рост числа запросов на реагирование в IT-секторе, в результате чего он поднялся на третье место в общем рейтинге, вытеснив финансовые организации, которые подвергались атакам реже, чем в 2024 году. Данная тенденция актуальна и для менее масштабных атак, которые можно остановить автоматизированными средствами, — разница лишь в том, что такие инциденты чаще фиксировались в финансовом секторе.

Основные тенденции и статистика

В этом разделе представлены характерные особенности и тенденции кибератак в 2025 году:

- Количество инцидентов с высоким уровнем критичности снизилось, продолжая нисходящую тенденцию, наблюдаемую с 2021 года. Большинство этих инцидентов пришлось на APT-атаки и учения с участием «красной» команды (red team), что указывает на две тенденции в ландшафте угроз. С одной стороны, продвинутые злоумышленники стремятся нарастить ущерб от своих атак, с другой — организации выделяют больше ресурсов на проверку своих систем защиты.

- Чаще всего в реальных инцидентах эксплуатировались уязвимости, связанные с продуктами Microsoft. Половина всех выявленных CVE приводила к удаленному выполнению кода, в некоторых случаях — без аутентификации.

- Эксплуатация доступных извне приложений, действительных учетных записей и доверенных отношений остается наиболее популярными векторами начального доступа. На них пришлось более 80% всех атак в 2025 году. Участились атаки через доверенные отношения: их доля выросла до 15,5% по сравнению с 12,8% в 2024 году. Кроме того, такие атаки стали более изощренными: в качестве примера можно привести случай, когда злоумышленники последовательно скомпрометировали две организации, чтобы в итоге получить доступ к третьей цели.

- Стандартные утилиты Windows продолжают активно использоваться в атаках. С помощью этих приложений злоумышленники минимизируют риск обнаружения при доставке своих инструментов в скомпрометированную систему. По данным сервиса MDR, самыми популярными легитимными файлами, задействованными в инцидентах с высоким уровнем критичности, были powershell.exe (14,4%), rundll32.exe (5,9%) и mshta.exe (3,8%). Среди наиболее распространенных легитимных инструментов, использованных в инцидентах, которые потребовали участия сервиса Incident Response, можно выделить Mimikatz (14,3%), PowerShell (8,1%), PsExec (7,5%) и AnyDesk (7,5%).

Полный текст глобального исследования «Анатомия ландшафта киберугроз» содержит дополнительную информацию о кибератаках, включая примеры реальных инцидентов, обнаруженных экспертами «Лаборатории Касперского». Также в нем приводятся данные проектов SOC Consulting и сервиса Compromise Assessment. Отчет включает всесторонний анализ первоначальных векторов атак согласно классификации MITRE ATT&CK, а также полный список уязвимостей, обнаруженных в ходе мероприятий по реагированию на инциденты.

Анатомия ландшафта киберугроз. Глобальный отчет Kaspersky Security Services