Введение

В марте 2026 года мы заметили в приватных чатах Telegram активную кампанию по распространению ранее неизвестного троянца удаленного доступа (RAT) по модели «вредоносное ПО как услуга» (MaaS). Клиентам предлагают три уровня подписки, а сам троянец отличается обширным набором возможностей. На панели управления, предоставляемой сторонним злоумышленникам, помимо стандартных характеристик RAT доступны функции стилера, кейлоггера, клиппера и шпионского ПО. Примечательно, что троянец также может выступать в роли prankware — ПО, которое позволяет обманывать, раздражать и троллить пользователя разными способами. Благодаря такому сочетанию этот троянец заметно выделяется среди себе подобных.

Продукты «Лаборатории Касперского» обнаруживают эту угрозу как Backdoor.Win64.CrystalX.*, Trojan.Win64.Agent.* и Trojan.Win32.Agentb.gen.

Техническая информация

Предыстория

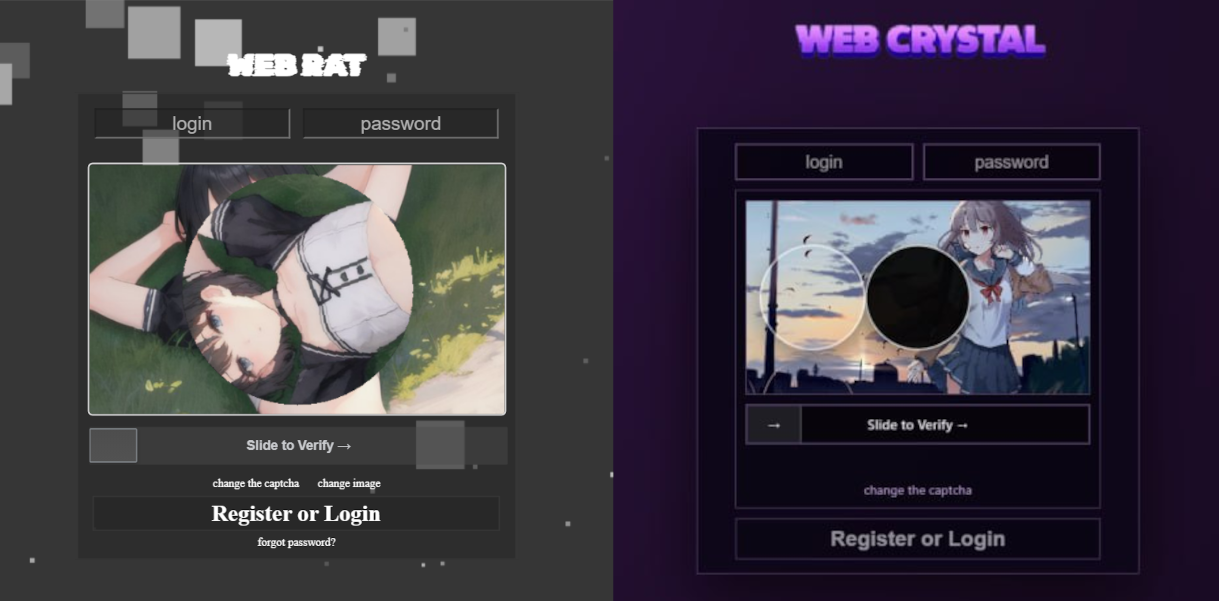

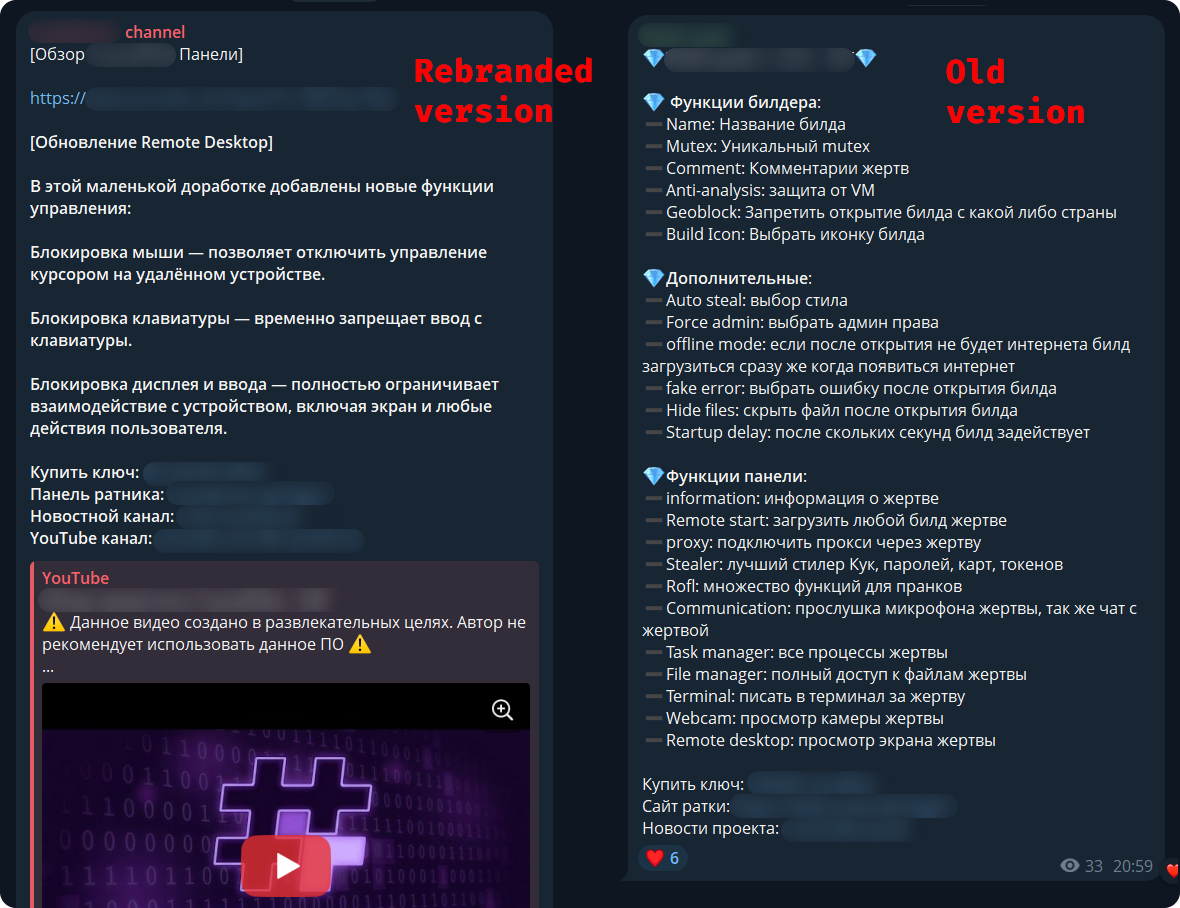

Впервые новое вредоносное ПО было упомянуто в январе 2026 года в приватном Telegram-чате для разработчиков RAT. Автор активно продвигал свое детище под названием Webcrystal RAT, демонстрируя скриншоты веб-панели. Многие пользователи отмечали, что макет панели идентичен используемому в существующем троянце WebRAT (также известном как Salat Stealer), из-за чего эту разработку сразу окрестили его копией. Есть и другие сходства: оба троянца написаны на языке Go, а сообщения бота, через который продаются ключи доступа к панели управления Webcrystal, полностью совпадают с сообщениями ботов WebRAT.

Спустя некоторое время вредоносное ПО прошло ребрендинг и получило новое название — CrystalX RAT. Зловред стал активно продвигаться в новом, одноименном канале, в том числе с использованием маркетинговых приемов, таких как розыгрыши ключей доступа и опросы. Активность вышла и за пределы Telegram: автор создал отдельный YouTube-канал и заранее загрузил туда видеообзор функциональности своего детища.

Возможности билдера и защиты от отладки

По умолчанию панель управления CrystalX RAT позволяет клиентам автоматически собирать образцы с довольно широкими возможностями конфигурации. В ней можно настроить выборочное геоблокирование по странам, защиту от анализа, иконку исполняемого файла и другие опции. Каждый имплант сжимается с помощью библиотеки zlib, а затем шифруется алгоритмом ChaCha20 с жестко заданным 32-байтным ключом и 12-байтным одноразовым кодом. Он оснащается базовой защитой от отладки, которую клиент при желании может дополнить следующими необязательными опциями.

- Проверка на MITM: выявление прокси-соединения путем чтения значения реестра

HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings, сравнения запущенных процессов со списком нежелательных имен (Fiddler, Burp Suite, mitmproxy и т. д.), а также поиска установленных сертификатов соответствующих программ. - Обнаружение виртуальных машин: анализ запущенных процессов, наличия установленных инструментов гостевой ОС и характеристик аппаратного обеспечения.

- Цикл защиты от отладки: проверка флага отладки, порта отладки, аппаратных точек останова и таймингов выполнения программы в бесконечном цикле.

- Скрытые патчи: модификации функций

AmsiScanBuffer,EtwEventWriteиMiniDumpWriteDump.

Возможности стилера

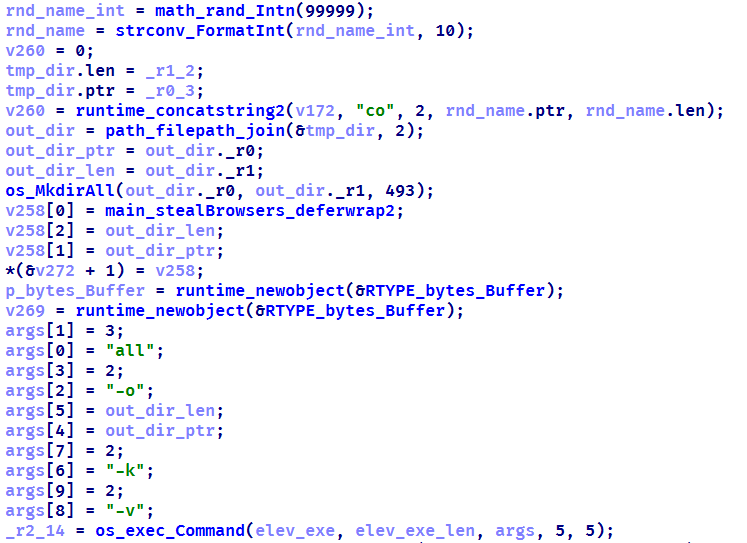

При запуске вредоносное ПО устанавливает соединение с командным сервером по протоколу WebSocket, используя заданный в коде URL-адрес. Оно выполняет первичный сбор системной информации, после чего передает все данные в формате JSON в открытом виде. Затем троянец приступает к выполнению функций стилера — однократно либо с заданной периодичностью в зависимости от параметров билда. Стилер извлекает из системы учетные данные жертвы от Steam, Discord и Telegram. Также он собирает данные из браузеров на базе Chromium с использованием популярной утилиты ChromeElevator. Для этого утилита декодируется по алгоритму Base64, распаковывается с помощью gunzip и сохраняется в %TEMP%\svc[rndInt].exe. Затем создается директория %TEMP%\co[rndInt] для хранения собранных данных, после чего ChromeElevator запускается со всеми доступными параметрами.

Собранные данные эксфильтруются на командный сервер. Для Opera и Яндекс Браузера в стилере реализован отдельный проприетарный механизм расшифровки базы данных непосредственно на устройстве жертвы. Примечательно, что в билдах, актуальных на момент написания статьи, функциональность стилера отсутствует. Согласно данным OSINT, автор намеренно убрал ее, чтобы доработать перед повторной активацией.

Кейлоггер и клиппер

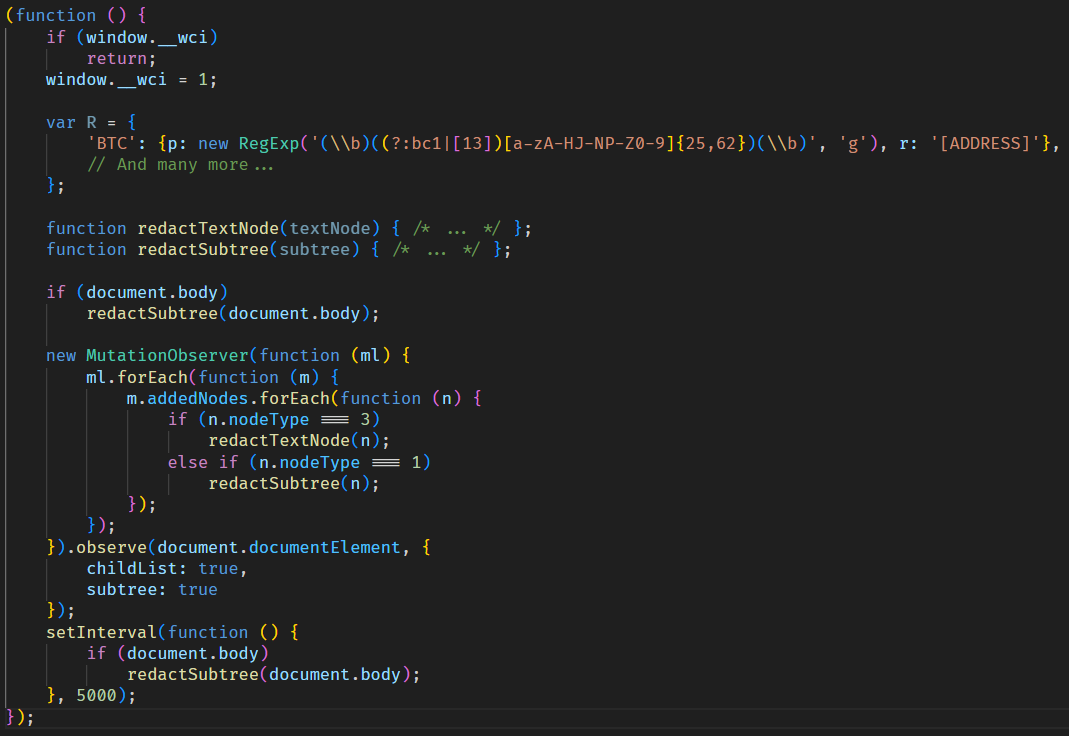

Еще одной функцией CrystalX RAT является кейлоггер. Весь пользовательский ввод в реальном времени передается через WebSocket на командный сервер, где компонуется в связный текст, пригодный для последующего анализа. Вредоносное ПО также позволяет злоумышленнику считывать и модифицировать буфер обмена жертвы посредством выполнения соответствующих команд с панели управления. Кроме того, в нем есть возможность внедрения вредоносного клиппера в браузеры Chrome или Edge. Алгоритм выполнения этой операции следующий.

- Специальная вредоносная команда

clipper:set:[ADDR1,...], в которой адреса криптокошельков злоумышленников передаются в качестве аргументов, инициирует поток внедрения клиппера. - Создается директория

%LOCALAPPDATA%\Microsoft\Edge\ExtSvc(независимо от целевого браузера — Edge или Chrome), в которой размещается вредоносное расширение, включающее манифест и JS-скриптcontent.js. - Скрипт

content.jsгенерируется динамически и содержит регулярные выражения для адресов криптокошельков (таких как Bitcoin, Litecoin, Monero, Avalanche, Doge и др.), а также соответствующие значения для подмены. - Сгенерированный скрипт активируется через протокол Chrome DevTools (CDP) с помощью команды

Page.addScriptToEvaluateOnNewDocument.

Итоговый скрипт выглядит следующим образом:

Удаленный доступ

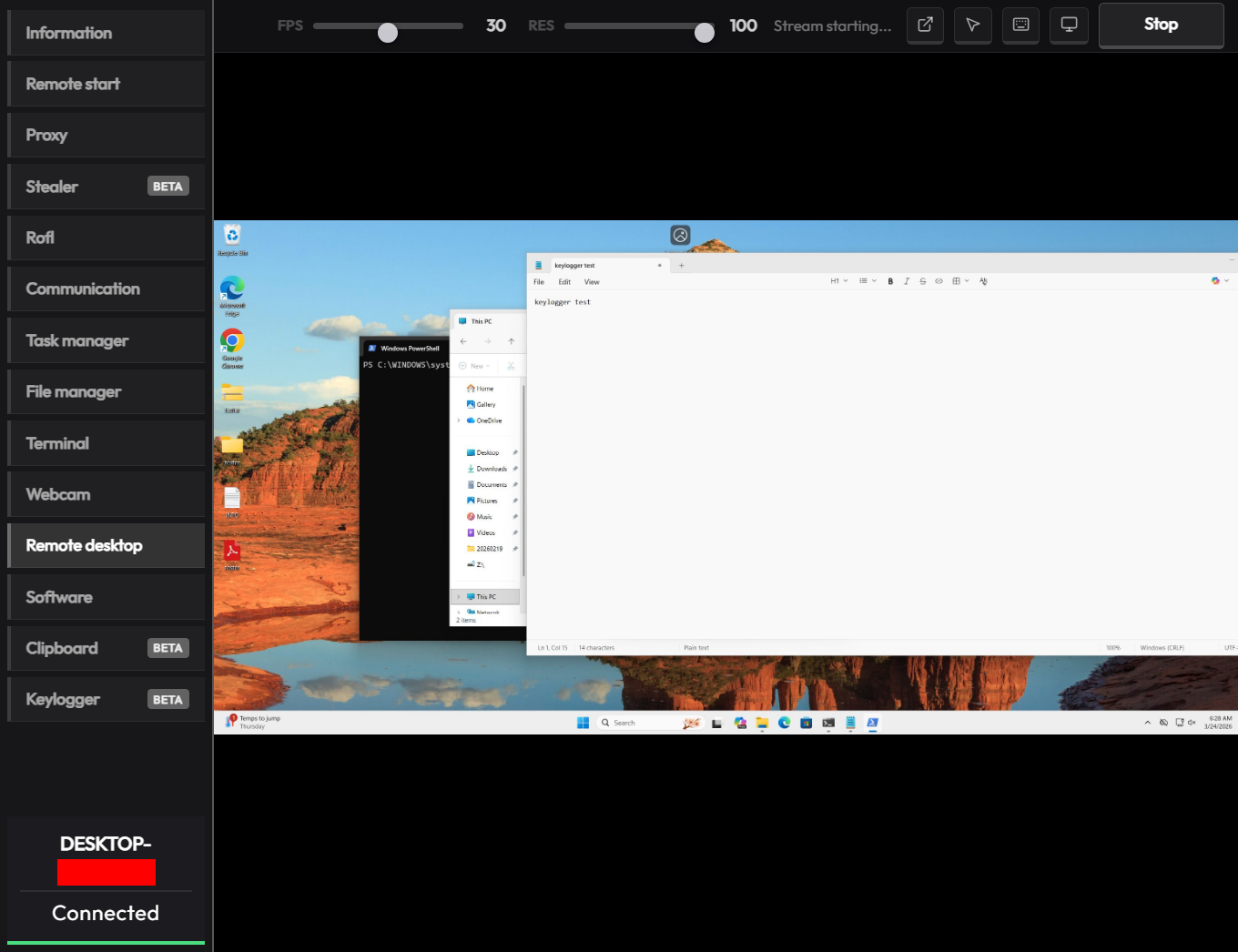

Вредоносное ПО поддерживает ряд команд для удаленного доступа к системе жертвы. Злоумышленник может выгружать произвольные файлы, выполнять команды через cmd.exe, а также просматривать файловую систему, включая все доступные диски. Кроме того, RAT включает встроенный VNC-модуль, позволяющий оператору просматривать экран жертвы и управлять им в удаленном режиме. Поскольку злоумышленник и жертва делят одну и ту же сессию, панель управления содержит ряд кнопок для блокирования пользовательского ввода, чтобы атакующий мог беспрепятственно выполнять необходимые действия. Зловред также может перехватывать аудиопотоки с микрофона и видеопотоки с камеры в фоновом режиме.

Команды для розыгрышей

Наконец, панель содержит отдельный раздел под названием Rofl с командами, позволяющими подшутить над жертвой или разыграть ее.

- Установка фона: загрузка изображения с указанного URL-адреса и установка его в качестве фона рабочего стола.

- Изменение ориентации экрана: поворот экрана на 90°, 180° или 270°.

- Выключение системы: хотя на панели управления есть две разные кнопки — Voltage Drop и BSoD — как показал анализ зловреда, обе команды штатно завершают работу ОС с помощью утилиты shutdown.exe.

- Перекодирование мыши: замена функций левой кнопки мыши на правую и наоборот.

- Отключение периферии: отключение монитора и блокирование ввода с мыши и клавиатуры.

- Уведомления: отображение окна с заданным заголовком и текстом сообщения.

- Дрожание курсора: запуск цикла для хаотичной смены положения курсора через короткие интервалы.

- Отключение компонентов: скрытие всех значков файлов на рабочем столе, отключение панели задач, диспетчера задач и

cmd.exe.

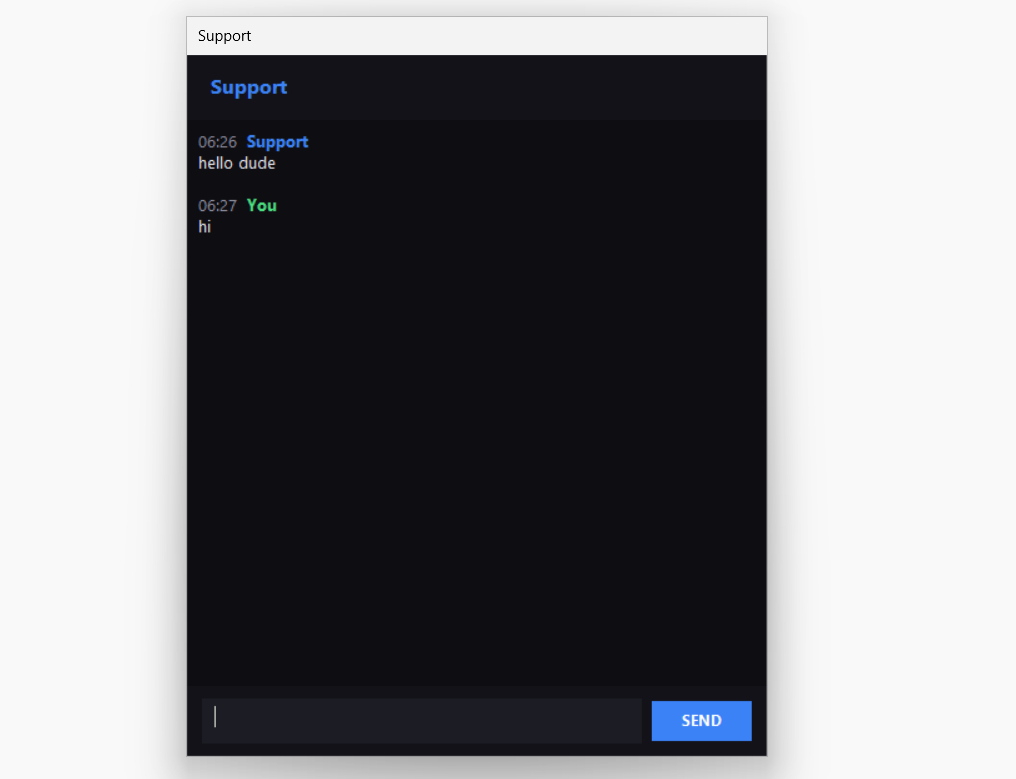

Кроме того, злоумышленник может отправить сообщение жертве, после чего в системе открывается диалоговое окно для двусторонней переписки.

Выводы

Огромное разнообразие доступных RAT поддерживает стабильный спрос — злоумышленники делают ставку на гибкость уже существующего вредоносного ПО и его инфраструктуры. CrystalX RAT выделяется на общем фоне как высокофункциональная MaaS-платформа, обладающая не только функциями шпионажа, перехвата ввода и удаленного управления, но и уникальными возможностями стилера и prankware. На момент публикации вектор первоначального заражения точно не установлен, однако этот троянец уже затронул десятки жертв. По состоянию на сегодняшний день мы наблюдали попытки заражения только в России, однако программа MaaS сама по себе не имеет региональных ограничений, а значит, атаки могут затронуть любую точку мира. Кроме того, наша телеметрия уже зафиксировала новые версии имплантов, что указывает на активную разработку и поддержку вредоносного ПО. Учитывая довольно динамичную PR-кампанию CrystalX RAT, можно предположить, что в ближайшем будущем число жертв существенно вырастет.

Индикаторы компрометации

# Инфраструктура командных серверов

webcrystal[.]lol

webcrystal[.]sbs

crystalxrat[.]top

# RAT-импланты CrystalX

47ACCB0ECFE8CCD466752DDE1864F3B0

2DBE6DE177241C144D06355C381B868C

49C74B302BFA32E45B7C1C5780DD0976

88C60DF2A1414CBF24430A74AE9836E0

E540E9797E3B814BFE0A82155DFE135D

1A68AE614FB2D8875CB0573E6A721B46

Злой шутник CrystalX RAT — шпион и стилер с функциями prankware