One large group will slowly conquer another large group, reduce its numbers, and thus lessen its chance of further variation and improvement. <…> Small and broken groups and sub-groups will finally tend to disappear.

C. Darwin «On the Origin of Species»

Золотая эпоха троянцев и вирусов давно канула в лету. Вредоносные программы, созданные энтузиастами ради интереса и исследований, остались в основном на страницах книг и пыльных отчетов по компьютерным инцидентам, уступив место целесообразной и экономически выгодной продукции.

Если оставить в сторону угрозы целевого типа, подготавливаемыми профессионалами своей области для конкретных целей, про каких зловредов мы слышим сегодня чаще всего? Про шифровальщиков и DDoS-ботнеты, развернутые в IoT-устройствах. И те, и другие выгодны злоумышленникам и достаточно просты в реализации. Однако не только они «делают кассу». Не следует забывать и про третье, чрезвычайно большое пограничное семейство – рекламные боты, модули, партнерские программы, все то что обычно подразумевают, когда говорят PUA/PUP (Potentially Unwanted Adware/Potentially Unwanted Program). Граница в данном случае – это тонкий переход между классификацией программы как рекламного ПО и определением ее же как злостного троянца. В данной статье мы рассмотрим как раз такого ренегата, оставившего далеко позади всякое представление о «честной» рекламе.

Описываемый зловред классифицируется продуктами «Лаборатории Касперского» как Trojan-Clicker.Win32.Magala.

Алгоритм работы

Magala относится к разряду троянцев-прокликивателей, осуществляющих накрутку рекламы за счет имитации клика пользователя на заданной странице. Исходя из этого, стоит заметить, что за вычетом потребления ресурсов зараженного компьютера, Magala не представляет вреда для пользователя. Его жертвами по сути являются люди, заказывающие рекламу у соответствующего распространителя. Это, как правило, владельцы малого бизнеса, вступившие в деловые отношения с неблагонадежным рекламодателем.

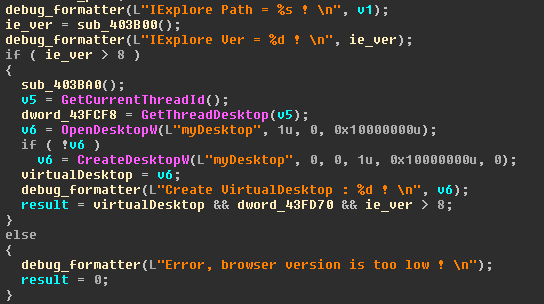

На первом этапе троянец определяет версию Internet Explorer’а и путь до него в системе. Если версия браузера ниже восьмой, троянец работать не будет. Так что, если у вас по каким-то причинам установлен именно он, бояться вам нечего.

Проверка версии IE, инициализация виртуального рабочего стола

Если же нужный браузер найден, происходит инициализация рабочего стола, скрытого от глаз пользователя – все дальнейшие операции происходят именно там. Далее происходит ряд утилитарных операций, встречающихся у данного семейства повсеместно – установка автозагрузки, отправка отчета об установке по зашитому внутри адресу и установка необходимого рекламного ПО. Для взаимодействия с содержимым открытой страницы Magala задействует стандартный интерфейс Windows IHTMLDocument2, позволяющий удобно использовать DOM-дерево. С его помощью троянец выгружает Maps Galaxy Toolbar, устанавливает его в систему и прописывает в реестре сайт hxxp://hp.myway.com, также относящийся к Maps Galaxy, на открытие в качестве домашней страницы браузера.

В троянец встроена простая проверка на уже установленную панель поиска с помощью соответствующей ветки реестра.

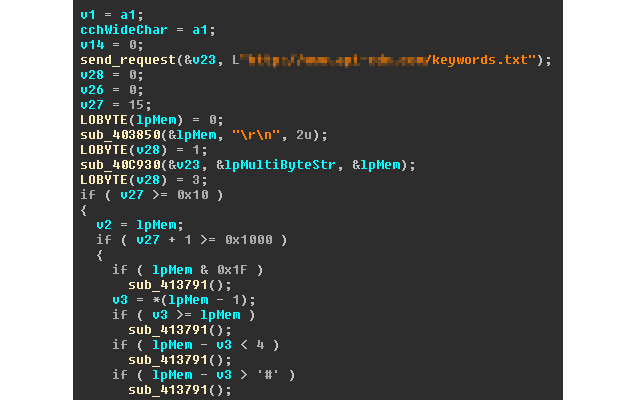

Далее Magala запрашивает с удаленного сервера список поисковых запросов, для выдачи которых необходимо поднять количество кликов.

Получение списка поисковых запросов

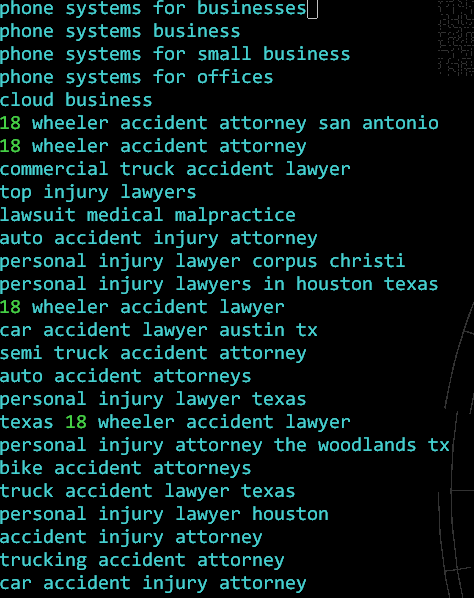

Список передается «как есть» — простой текстовый файл с кучей строк

Список запросов

Используя полученный список, программа начинает последовательно вводить указанные запросы и кликать по десяти первым ссылкам в каждой выдаче с интервалом в десять секунд.

Прибыльность

По нашим данным, CPC (Cost-Per-Click) в подобной кампании в среднем равен 0,07 USD. CPM (Cost-Per-Thousand) составляет 2,2 USD. Стоит заметить, что сами по себе «кликеры» являются далеко не самым популярным способом продажи рекламы – наибольшим спросом пользуется показ фиксированной стартовой страницы, где каждая установка стоит все те же 0,07 USD.

Используя несложный подсчет, можно получить, что с ботнета в тысячу машин, «прокликивая» выдачу из десяти сайтов и делая порядка пятисот запросов при полном отсутствии пересечений по выдаче вирусописатель получит в абсолютно идеальной ситуации до 350 долларов с зараженной машины. Однако следует учитывать, что названная цена является просто аппроксимацией и, как правило, не встречается в реальном мире. Стоимость различных запросов может очень сильно варьироваться, и указанная сумма в 0,07 USD за клик является в свою очередь также усредненной величиной.

Статистика распространения

Как видно из картинки ниже, основной процент заражений Trojan-Clicker.Win32.Magala выпадает на Германию и США. Это так же подтверждается характером запросов, для которых необходимо осуществлять «накрутку». Представлен период с марта по начало июня 2017 года.

Заключение

Программы класса Potentially Unwanted Adware не представляют, как правило, столь большой угрозы для конечного пользователя, как, например, те же шифровальщики или банкеры. Однако в случае подобного ПО необходимо учитывать два его ключевых свойства, осложняющих работу с ним. Первое – «пограничная» функциональность между легитимным ПО и вредоносным. Нужно понимать, в каком случае представленный файл является компонентом безопасной, легальной рекламной кампании, а в каком – представляет собой нелегитимное ПО, выполняющее схожие функции. Второе ключевое свойство данного типа ПО – многочисленность – также требует качественно другого подхода при разборе.

MD5

1EB2D932BB916D4DB7F483859EEBABF8

206DD0B0E8FAA2D81AB617491F80AD0B

25BC675D23C2ACD5F288856F6B91818D

44A408386B983583CAEB0590433BE07B

4E4FA0B8C73889E9AA028C8FD7D7B3A5

6D3D80E89ABDED981AE329203F1779EB

6FA035264744E9C9A30409012BAB18DE

732B82A7424B60FEBB1E874B205E2D76

771E742D6C110F8BD68A7304EF93B131

A6B288A3B8C48A23092246FBBF6DB7C2

CF5A5C45778C793477ECAB02F1B3B2C3

DC16BA21BFE4838FD2A897FF13050FF4

F364B043BD6E2CC9C43F86E2004D71D3

F36672933F3CBACF8D8B396DFE259526

Кликер Magala: скрытая рекламная угроза

Виктор

у меня возникла такая же проблема после клика мышкой вылезает реклама запускал полную проверку поиск уязвимости ничего не обнаружено что мне делать?