Особенности месяца

В октябре спамеры продолжали активно использовать имена различных известных компаний для распространения вредоносных zip-файлов. Среди тематических рассылок мы фиксировали продвижение и весьма экзотических для спамеров услуг: любовного приворота, заговора на карьерный рост и другой магии, белой и черной. Увеличилось и количество предложений по нанесению логотипов компаний на сувенирную продукцию, значительно расширился ее ассортимент. Подобные рассылки мы уже встречаем практически на всех отслеживаемых нами языках. Праздничный спам закономерно был посвящен предстоящим праздникам: Новому году и Рождеству. Для привлечения внимания и обмана пользователей спамеры использовали и тему сложной политической обстановки в Сирии.

Новогодний спам

Как мы уже писали в блоге, в этом году подготовка спамеров к зимним праздникам стартовала еще летом. В октябре количество «новогоднего» и «рождественского» спама заметно увеличилось, так как именно в это время начинается подготовка к предстоящим праздникам.

В России главным зимним праздником является Новый год, и потому в Рунете нам в основном попадались рассылки, посвященные именно ему. Пользователям Рунета спамеры предлагали различные товары в качестве новогоднего подарка, праздничные туры по России и другим странам, зимние каникулы в лагере для детей. Тема Рождества использовалась спамерами для приглашения на семинар, время проведения которого совпало с днями празднования главного зимнего праздника на Западе.

Сирийские страсти

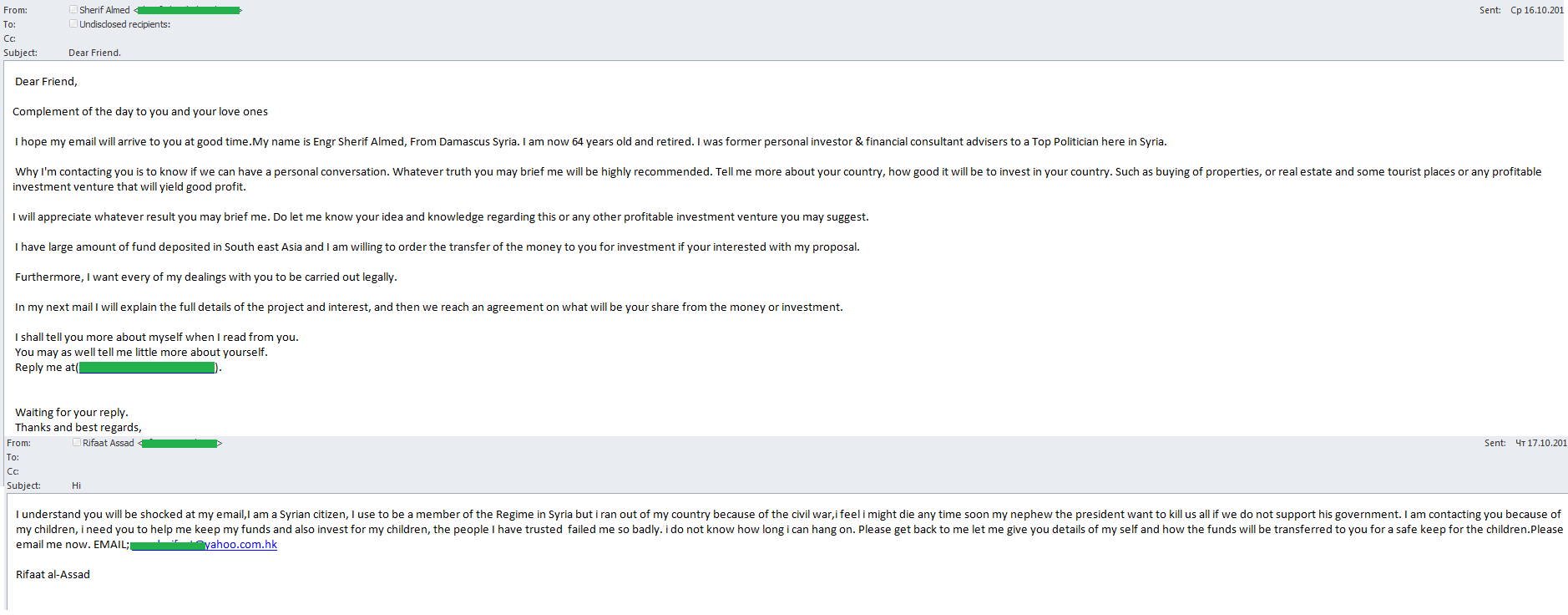

Сложная политическая обстановка в Сирии активно используется спамерами для рассылки «нигерийских писем», о чем мы уже писали в блоге. В октябре мы продолжили фиксировать новые примеры мошеннических писем.

С сирийской темой были связаны «нигерийские» письма, автором которых выступает некий служащий вооруженных сил. В одной из рассылок мошенники представлялись участниками миротворческой миссии в Сирии и, чтобы заинтересовать жертву, рассказывали о необходимости передать ей нечто важное. Расчет был на то, что заинтригованный пользователь ответит на письмо в надежде получить дополнительную информацию. В другой, более любопытной рассылке мошенники представлялись военнослужащей, участницей «миротворческой миссии» в Сирии, которая очень хочет познакомиться с получателем письма для создания серьезных отношений. Наивный адресат полагает, что простое знакомство ему ничем грозить не может. Однако на практике как только «новый знакомый» втирается в доверие к жертве, с ним случается какая-нибудь беда и помочь ему может только денежный перевод от далекого друга. Или же в ход идет классический рассказ о миллионах и обещание вознаграждения за помощь в их сохранении или вложении. Итог всегда один: доверчивая жертва лишается некоторой суммы денег, а мошенники перестают отвечать на письма и исчезают в неизвестном направлении.

В октябре мошенники активно рассылали истории, написанные от имени граждан Сирии, с просьбой помочь выгодно вложить сбережения. Авторами писем выступали не только граждане, бежавшие из страны из-за беспорядков, но и пенсионеры, сколотившие огромное состояние. Мошенники не только используют людскую жадность, но и пытаются сыграть на чувстве жалости, рассказывая про то, что их и их детей преследуют. Для получения дополнительной информации мошенники просят связаться с ними по электронному адресу, указанному в письме.

Магических дел мастера

Необычной темой спам-рассылок в октябре стала магия в самых различных её проявлениях. «Специалисты» в области белой и черной магии активно предлагали свои услуги – как на просторах Рунета, так и в англоязычном сегменте интернета.

В русскоязычных рассылках предлагались разнообразные «магические услуги», в основном, привороты и заговоры чуть ли не на все случаи жизни. Нередко встречались предложения по обучению магии. «Специалисты» обещали по завершении одного из выбранных курсов передать слушателям знания и умения в области белой или черной магии. Записаться на курс, например, «кладбищенской магии» можно было, связавшись с отправителями по указанным электронным адресам (в основном, отличным от тех, с которых приходили письма) или телефонам. Также в письмах указывалась стоимость обучения и примерная программа курса.

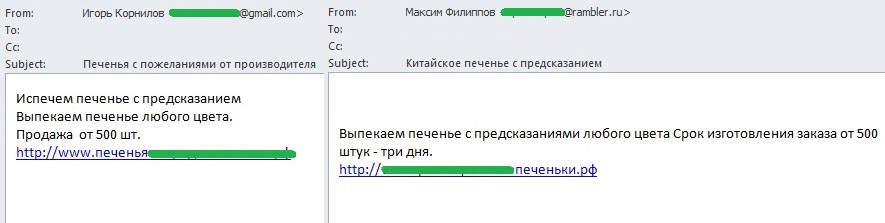

Прошла серия рассылок с рекламой печенья с предсказаниями. За подробностями получатель должен был пройти по ссылке на сайт из доменной зоны .рф, содержащий в названии слова «печенья» или «печеньки». Это был недавно созданный сайт интернет-магазина, где можно было подробнее ознакомиться с ассортиментом и при желании сделать заказ, воспользовавшись указанными контактами.

Сувениры с логотипом компании

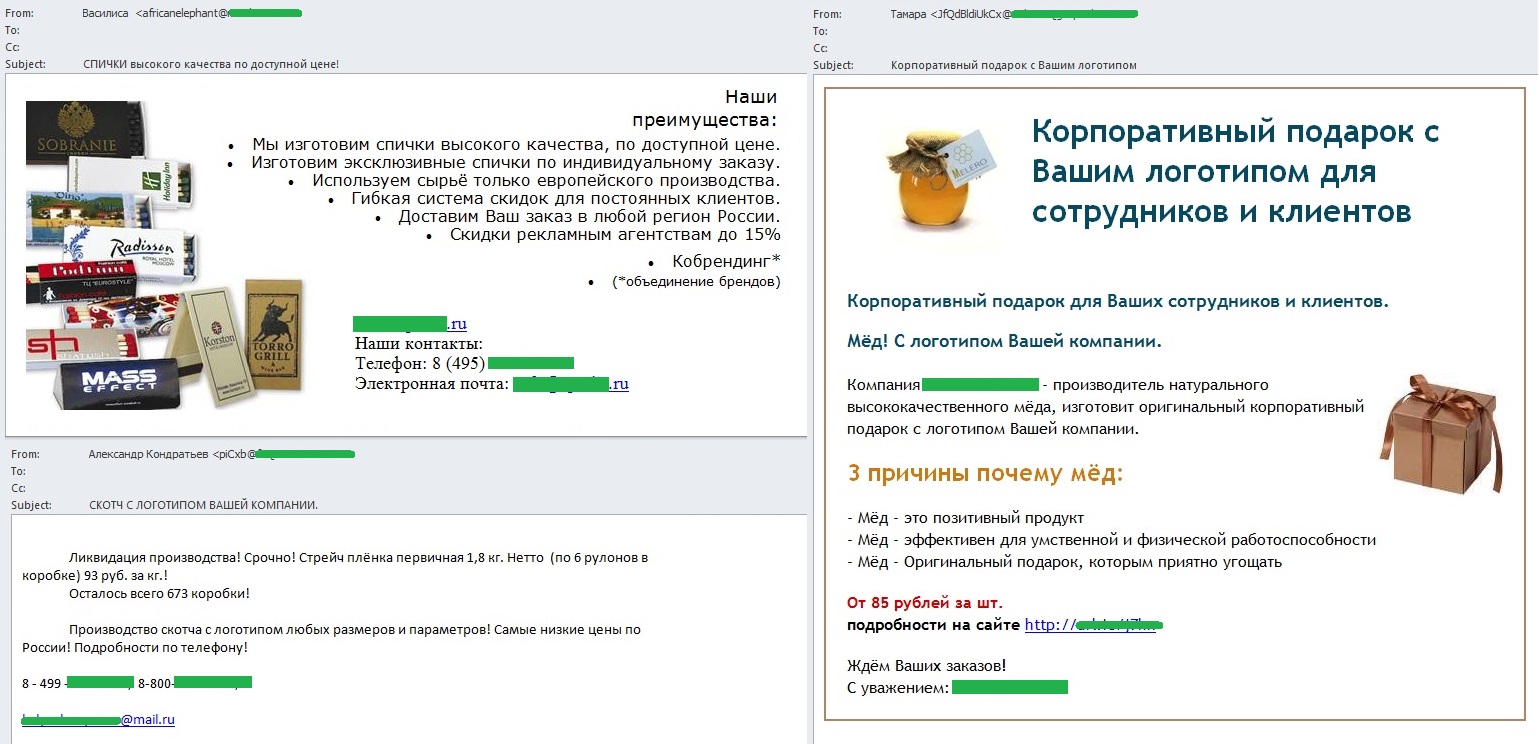

Мы не раз отмечали, что спам-рассылки являются одним из излюбленных методов рекламы различных брендированных товаров, таких, например, как календари, ручки, кружки и прочая сувенирная продукция.

Особой популярностью у спамеров в последнее время пользуются USB-флешки и карты памяти с логотипом фирмы-заказчика. Авторы таких рассылок обещают нанести на предлагаемую ими продукцию любой логотип по желанию клиента. Такие рассылки мы фиксируем постоянно и на различных языках (русский, английский, немецкий, испанский, шведский и другие).

В прошлом месяце мы отметили значительное расширение ассортимента продукции, предлагаемой для нанесения логотипа. Среди прочего нам встретились рассылки с предложениями нанести логотип компании на такие предметы, как спички, скотч, часы и даже банки с медом.

Подобные предложения должны привлечь внимание потенциальных заказчиков своей оригинальностью. Ставка делается и на то, что такой интересный сувенир непременно понравится и запомнится получателю, а значит, обеспечит компании дарителя хорошую рекламу.

Как правило, такие письма содержали картинки с образцами предлагаемых товаров, прейскурант и телефон для связи. В некоторых письмах также имелась ссылка на сайт-редиректор, откуда пользователя перенаправляли на сайт магазина, предлагающего данные услуги. Адреса отправителей писем в большинстве случаях были сгенерированы автоматически.

Географическое распределение источников спама

Доля мирового спама в октябре 2013 года увеличилась на 6,6% и составила 72,5%. При этом ситуация среди стран — источников спама, распространяемого по всему миру, практически не изменилась. Впереди по-прежнему Китай (21,3%), США (17,2%) и Южная Корея (13,3%). Мы зафиксировали незначительное сокращение доли спама из этих стран, но не более одного процента на каждую. В целом из этих трех стран в октябре было разослано более половины мирового спама.

Страны – источники спама в мире

Страны – источники спама в мире

На 4-й позиции по-прежнему находится Тайвань (7,1%), доля разосланного отсюда спама увеличилась на 1,1%.

5-е место в списке досталось России (6,8%), по сравнению с прошлым месяцем её показатель увеличился почти на 2%.

На 1,5% сократилось количество спама, разосланного из Индии, её показатель в октябре составил 3,5%, страна переместилась с 5-го на 8-е место.

Замыкает десятку Япония (1,8%), переместившаяся на одну позицию вниз.

Стоит также заметить, что активизация спамеров в Гонконге (0,9%) и Бразилии (0,6%) стала причиной того, что эти страны тоже попали в наш список, на нижние позиции.

Ситуация со спам-потоками в Рунете по итогам октября выглядит следующим образом:

Страны – источники спама в Рунете

Страны – источники спама в Рунете

Лидером среди стран – источников спама в Рунете в октябре стала Россия (16,4%). Увеличение показателя страны почти на 5% позволило ей занять лидирующую строчку, переместившись вверх с 4-й позиции. Второе место принадлежит лидеру прошлого месяца – Вьетнаму (13,1%), его показатель не изменился. Третью позицию по-прежнему занимает Тайвань (12%), хотя его показатель незначительно сократился.

Доля спама из Индии (10,7%) в Рунете уменьшилась на 2,3%, и в результате страна заняла 4-е место в списке. Вклад Украины в спам-потоки Рунета увеличился на 1,7%, она сохранила за собой 5-е место с показателем 7%.

Замыкает десятку в октябре Италия (2,4%), её показатель увеличился на 0,8% по сравнению с прошлым месяцем, что передвинуло страну на две позиции вверх.

За пределами первой десятки в прошлом месяце остались представители Азиатского региона, а именно Япония (1%) и Китай (0,8%), что говорит о незначительном снижении спамерской активности на данной территории.

Среди регионов лидером по распространению спама в октябре остается Азия (56,4%), несмотря на небольшое (-2,4%) снижение спамерской активности на данной территории. На втором месте расположился регион Северная Америка (19%), чей показатель сократился на 1%. Замыкает тройку Восточная Европа (16%), где напротив, наблюдается прирост доли спама на 3,8% по сравнению с показателем прошлого месяца. Далее следуют Западная Европа (4,2%) и Латинская Америка (2,1%).

Вредоносные вложения в почте

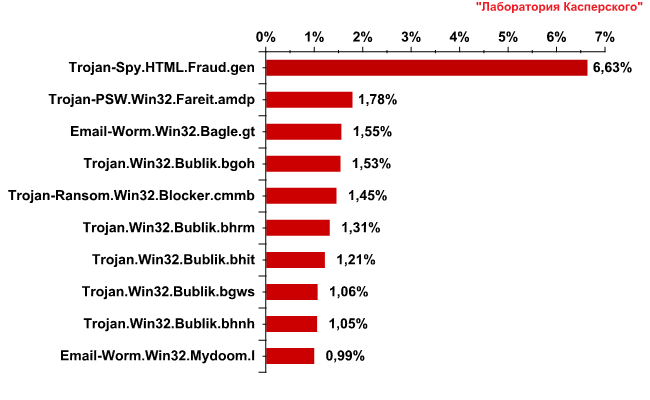

В октябре TOP 10 вредоносных программ, распространяемых по почте, выглядит следующим образом:

TOP 10 вредоносных программ, распространявшихся по электронной почте

TOP 10 вредоносных программ, распространявшихся по электронной почте

Первое место среди вредоносных программ, распространяемых по почте, по-прежнему занимает хорошо знакомый Trojan-Spy.HTML.Fraud.gen. Он представляет собой фишинговую HTML-страницу и рассылается по электронной почте под видом важного сообщения от банков, интернет-магазинов, различных сервисов и т.д.

На второй позиции расположился Trojan-PSW.Win32.Fareit.amdp. Эта вредоносная программа ворует пароли, логины и другую конфиденциальную информацию с инфицированных компьютеров. Trojan-PSW.Win32.Fareit.amdp не использует логирование нажатий клавиш, после запуска она просматривает реестр и системные файлы, хранящие конфиденциальные данные.

На третье место вновь вернулся Email-Worm.Win32.Bagle.gt. Этот почтовый червь рассылает себя по всем адресам электронной почты, найденным на зараженном компьютере. Также червь имеет функцию загрузки файлов из интернета без ведома пользователя. Для рассылки зараженных сообщений Email-Worm.Win32.Bagle.gt использует собственную SMTP-библиотеку.

Всё большую активность проявляют вредоносные программы семейства Bublik: если в сентябре зловреды этого семейства занимали четыре позиции, то в октябре они расположились уже на пяти позициях: 4-й, 6-й, 7-й, 8-й и 9-й соответственно. Основная функция программ такого типа – несанкционированная пользователем загрузка и установка на компьютер-жертву новых версий вредоносных программ. После выполнения задачи программа копирует себя в папку %temp%. Маскируется под приложение или документ компании Adobe.

5-ю позицию в октябре занимает Trojan-Ransom.Win32.Blocker.cmmb. Троянцы этого семейства являются классическим примером вредоносных программ, предназначенных для шантажа и вымогательства. При установке на компьютер эти зловреды прописываются в автозагрузку и блокируют запуск ОС. Получив управление на запуске ОС, они выводят на экран окно с требованием отправить SMS с определенным текстом на указанный короткий номер. В ответ пользователю обещают выслать код разблокировки, который отключит вредоносную программу и разблокирует загрузку компьютера.

Замыкает TOP 10 вредоносных программ в почте также хорошо знакомый Email-Worm.Win32.Mydoom.l, который представляет собой сетевого червя с функционалом бэкдора. Распространяется зловред в виде вложений в электронные письма, через файлообменные сети и открытые на запись сетевые ресурсы. Адреса для рассылки писем червь собирает на зараженном компьютере. Для отправки письма червь осуществляет прямое подключение к SMTP-серверу получателя.

Особенности вредоносного спама

В прошлом месяце мы зафиксировали крупную вредоносную рассылку от имени компании Telus Mobility – крупнейшего в Канаде оператора телекоммуникационных услуг. Текст в теле письма был написан сразу на двух языках: английском и французском (официальные языки в Канаде) и гласил: «Вы получили сообщение от TELUS. Дополнительную информацию о компании можно получить на сайте. Если файл не воспроизводится, скачайте и установите проигрыватель Quick Time«. При этом ссылки из письма вели на официальный сайт оператора, а ссылка для скачивания проигрывателя вела, как положено, на сайт Apple.

К письму прилагался ZIP-архив, в котором якобы находилось присланное сообщение. На самом деле архив содержал исполняемый файл с двойным расширением, первое из которых было графическим и должно было маскировать вложение под изображение. Исполняемый файл представлял собой вредоносную программу, относящуюся к одному из самых распространенных семейств, рассылаемых злоумышленниками по электронной почте, – Zeus/Zbot. «Лаборатория Касперского» детектирует данного зловреда как Trojan-Spy.Win32.Zbot.qmeb. Вредоносные программы этого семейства используются злоумышленниками для кражи с компьютеров пользователей различной банковской информации. Вдобавок ко всему они используют rootkit-технологии, что позволяет благополучно скрывать от системы (но не от антивируса) свои исполняемые файлы и процессы.

Фишинг

В октябре доля фишинговых писем в глобальном почтовом потоке составила 0,027%.

Распределение TOP 100 организаций, атакованных фишерами, по категориям

Распределение TOP 100 организаций, атакованных фишерами, по категориям

Рейтинг категорий атакованных фишерами организаций основывается на срабатываниях нашего компонента антифишинга на компьютерах пользователей. Антифишинг детектирует все фишинговые ссылки, по которым пытался пройти пользователь, — будь то ссылка в спамовом письме или в интернете.

Рейтинг атакованных фишерами организаций не претерпел в октябре существенных изменений. Первую строчку, как и в предыдущем месяце, продолжают удерживать социальные сети (28,2%). Также в тройке лидеров почтовые сервисы (18,9%), чей показатель увеличился на 0,8%. 3-ю строчку занимают поисковые системы (16,1%), доля атак на организации этой категории увеличилась на 0,9%.

Показатель финансовых и платежных организаций (15,4%) увеличился на 0,5%, и по итогам октября данная категория удерживает 4-е место. Показатель телефонных и интернет-провайдеров (8,4%) остался без изменений, они продолжают удерживать 5-е место. Показатель ИТ-вендоров (7%) уменьшился на 0,9%, но они сохранили 6-ю строчку в рейтинге.

Заключение

Доля спама в мировом почтовом трафике в октябре увеличилась на 6,6% и составила 72,5%. Это связано с ростом количества заказного спама. Отметим, что общая доля спама по итогам октября достигла весенних показателей, что, как правило, происходит осенью, когда деловая активность после летнего затишья полностью восстанавливается.

Праздничный спам, посвященный Новому году и Рождеству, в октябре активно использовался спамерами для рекламы различных товаров и услуг, в том числе напрямую не связанных с упомянутыми праздниками. Традиционно спамеры рассылают рождественский и новогодний спам с октября по декабрь, следовательно, и в следующем месяце мы продолжим фиксировать рассылки, эксплуатирующие тему зимних праздников.

Внимание спамеров в октябре привлекли политические события в мире: сложная обстановка в Сирии упоминалась в «нигерийских письмах» для обмана получателей и выманивания у них денежных средств.

В октябре рейтинг атакованных фишерами организаций не претерпел заметных изменений. Показатели четверки лидеров незначительно выросли. Социальные сети продолжают удерживать лидирующую позицию, однако их показатель вырос всего на 0,04%, далее идут почтовые сервисы и поисковики. Тенденция увеличения количества атак на финансовые организации сохранится и в следующем месяце.

Злоумышленники всё чаще используют имена известных поставщиков телекоммуникационных услуг для распространения вредоносных программ. В сентябре они использовали имя британской BT Group для рассылки троянца-загрузчика Trojan-Downloader.Win32.Dofoil, а в октябре под прицелом злоумышленников оказался национальный телекоммуникационный оператор Канады – компания Telus Mobility. Всё большее распространение получают вредоносные программы семейства Bublik, которые занимают пять позиций в ТОР 10 вредоносных программ, распространяемых по электронной почте.

Спам в октябре 2013